„Bitdefender“ išleido „ShrinkLocker“ ransomware padermės iššifravimo priemonę, kuri naudoja „Windows“ integruotą „BitLocker“ disko šifravimo įrankį aukos failams užrakinti.

Kibernetinio saugumo įmonės „Kaspersky“ tyrėjų 2024 m. gegužę aptikta „ShrinkLocker“ neturi kitų išpirkos reikalaujančių programų šeimų sudėtingumo, tačiau joje integruotos funkcijos, galinčios maksimaliai padidinti atakos žalą.

Remiantis „Bitdefender“ analize, atrodo, kad kenkėjiška programa buvo perkurta iš nepiktybinio dešimties metų senumo kodo, naudojant VBScript, ir paprastai naudoja pasenusias technologijas.

Tyrėjai pastebi, kad atrodo, kad ShrinkLocker operatoriai yra žemos kvalifikacijos, naudoja perteklinį kodą ir rašybos klaidas, palieka žvalgybos žurnalus tekstinių failų pavidalu ir pasikliauja lengvai prieinamais įrankiais.

Tačiau grėsmės veikėjas sėkmingai atakavo įmonių taikinius.

Šiandienos ataskaitoje „Bitdefender“ pabrėžia „ShrinkLocker“ ataką prieš sveikatos priežiūros organizaciją, kai užpuolikai tinkle užšifravo „Windows 10“, „Windows 11“ ir „Windows Server“ įrenginius, įskaitant atsargines kopijas.

Šifravimo procesas baigtas per 2,5 valandos ir organizacija prarado prieigą prie svarbiausių sistemų, todėl gali kilti sunkumų teikiant pacientų priežiūrą.

„Bitdefender“ išleidžia nemokamą iššifravimo įrankį, kuris gali padėti „ShrinkLocker“ aukoms atkurti failus.

ShrinkLocker atakos

Užuot naudoję tinkintus šifravimo būdus, pvz., tradicinę išpirkos reikalaujančią programinę įrangą, ShrinkLocker naudoja Windows BitLocker su atsitiktinai sugeneruotu slaptažodžiu, kuris siunčiamas užpuolikui.

Kenkėjiška programa pirmiausia paleidžia „Windows Management Instrumentation“ (WMI) užklausą, kad patikrintų, ar „BitLocker“ pasiekiama tikslinėje sistemoje, ir įdiegia įrankį, jei jo nėra.

Tada pašalinamos visos numatytosios apsaugos, kurios neleidžia netyčia užšifruoti disko. Dėl greičio ji naudoja žymą „-UsedSpaceOnly“, kad „BitLocker“ šifruotų tik užimtą vietą diske.

Atsitiktinis slaptažodis generuojamas naudojant tinklo srauto ir atminties naudojimo duomenis, todėl nėra jokių šablonų, leidžiančių atlikti žiaurų prievartą.

ShrinkLocker scenarijus taip pat ištrins ir iš naujo sukonfigūruos visas BitLocker apsaugas, kad būtų sunkiau atkurti šifravimo raktus.

„Apsaugos priemonės yra mechanizmai, kuriuos „BitLocker” naudoja šifravimo raktui apsaugoti. Jie gali apimti aparatinės įrangos apsaugos priemones, pvz., TPM, arba programinės įrangos apsaugos priemones, pvz., slaptažodžius ar atkūrimo raktus. Ištrynus visas apsaugas, scenarijus siekia, kad auka negalėtų atkurti savo duomenų arba iššifruoti diską“, – aiškina „Bitdefender“.

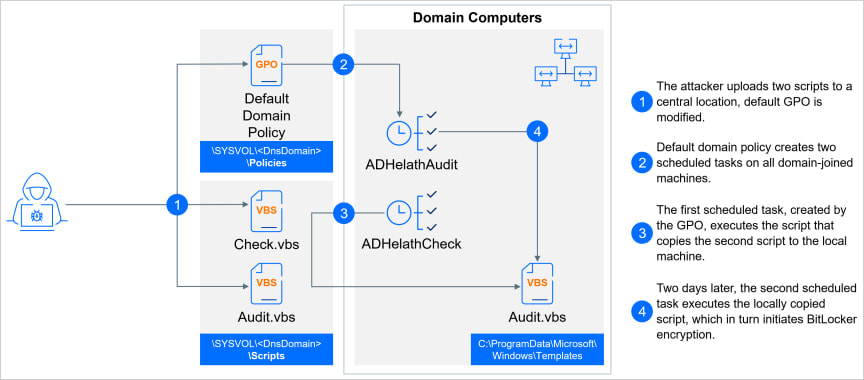

Platinimui ShrinkLocker naudoja grupės strategijos objektus (GPO) ir suplanuotas užduotis, modifikuoja grupės strategijos parametrus Active Directory domeno valdikliuose ir sukuria užduotis visoms prie domeno prijungtoms mašinoms, kad užtikrintų visų pažeistame tinkle esančių diskų šifravimą.

Šaltinis: Bitdefender

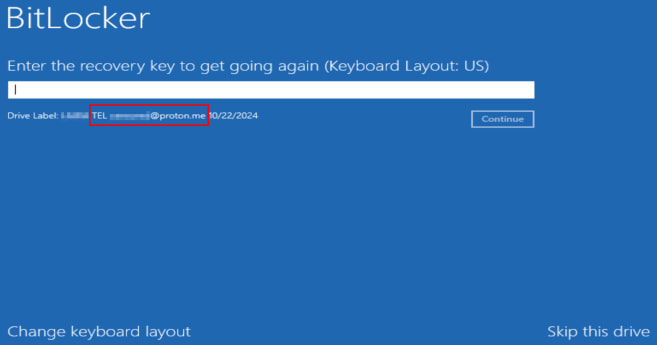

Po perkrovimo aukos mato „BitLocker“ slaptažodžio ekraną, kuriame taip pat yra grėsmės veikėjo kontaktiniai duomenys.

Šaltinis: Bitdefender

„Bitdefender“ išleidžia iššifravimo priemonę

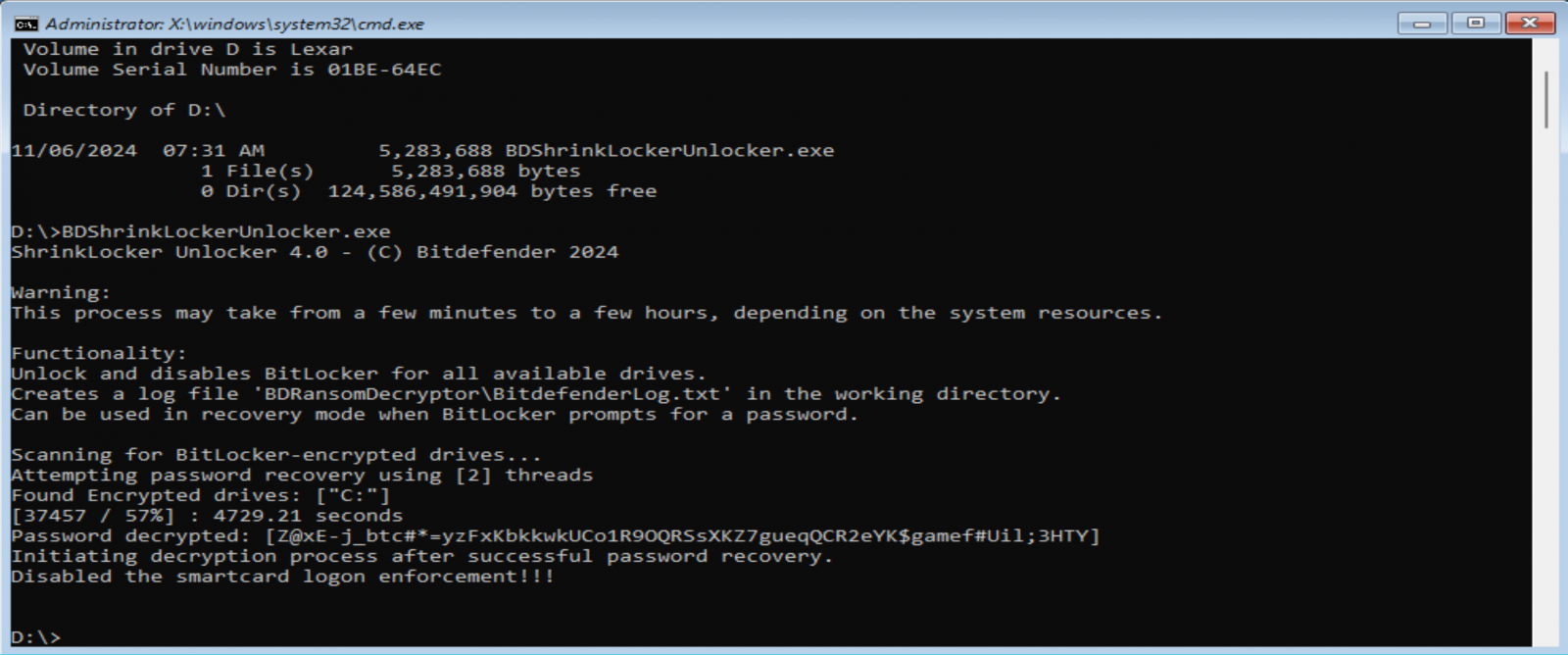

„Bitdefender“ sukūrė ir išleido iššifravimo priemonę, kuri apverčia seką, kuria „ShrinkLocker“ ištrina ir iš naujo sukonfigūruoja „BitLocker“ apsaugas.

Tyrėjai teigia, kad jie nustatė „konkretų duomenų atkūrimo galimybių langą iškart po to, kai buvo pašalintos apsaugos iš BitLocker užšifruotų diskų“, leidžiančios iššifruoti ir atkurti užpuoliko nustatytą slaptažodį.

Tai leidžia pakeisti šifravimo procesą ir grąžinti diskus į ankstesnę, nešifruotą būseną.

ShrinkLocker aukos gali atsisiųsti įrankį ir naudoti jį iš USB įrenginio, prijungto prie paveiktų sistemų. Kai rodomas „BitLocker“ atkūrimo ekranas, vartotojai turėtų įjungti „BitLocker“ atkūrimo režimą ir praleisti visus veiksmus, kad patektų į išplėstines parinktis, kurioje pateikiama komandų eilutė, leidžianti paleisti iššifravimo įrankį.

Šaltinis: Bitdefender

Tyrėjai perspėja, kad duomenų iššifravimo laikas priklauso nuo sistemos aparatinės įrangos ir šifravimo sudėtingumo ir gali užtrukti.

Kai tai bus padaryta, iššifravimo priemonė atrakins diską ir išjungs intelektualiosios kortelės autentifikavimą.

„Bitdefender“ pažymi, kad iššifravimo priemonė veikia tik „Windows 10“, „Windows 11“ ir naujausiose „Windows Server“ versijose ir yra efektyviausia, kai naudojama netrukus po išpirkos reikalaujančios programinės įrangos atakos, kai „BitLocker“ konfigūracijos dar nėra visiškai nepaisomos ir jas galima atkurti.

Deja, šis metodas neveiks norint atkurti BitLocker slaptažodžius, sukurtus kitais metodais.