Naujai atrasta „Linux“ kenkėjiška programa, pavadinta „DISGOMOJI“, naudoja naują požiūrį, kai jaustukai naudojami komandoms vykdyti užkrėstuose įrenginiuose atakuojant Indijos vyriausybines agentūras.

Kenkėjišką programą aptiko kibernetinio saugumo įmonė „Volexity“, kuri mano, kad ji yra susijusi su Pakistane įsikūrusiu grėsmių veikėju, žinomu kaip „UTA0137“.

„2024 m. Volexity nustatė kibernetinio šnipinėjimo kampaniją, kurią ėmėsi įtariamas Pakistane įsikūręs grėsmės veikėjas, kurį Volexity šiuo metu seka slapyvardžiu UTA0137“, – aiškina Volexity.

„Volexity su dideliu pasitikėjimu vertina, kad UTA0137 turi su šnipinėjimu susijusių tikslų ir gali būti nukreiptas į vyriausybės subjektus Indijoje. Remiantis Volexity analize, UTA0137 kampanijos buvo sėkmingos”, – tęsė mokslininkai.

Kenkėjiška programa yra panaši į daugelį kitų užpakalinių durų / robotų tinklų, naudojamų įvairiose atakose, todėl grėsmės veikėjai gali vykdyti komandas, daryti ekrano kopijas, pavogti failus, įdiegti papildomus naudingus krovinius ir ieškoti failų.

Tačiau naudojant Discord ir jaustukus kaip komandų ir valdymo (C2) platformą, kenkėjiška programa išsiskiria iš kitų ir gali leisti apeiti saugos programinę įrangą, ieškančią tekstinių komandų.

Nesantaika ir jaustukai kaip C2

„Volexity“ teigimu, kenkėjiška programa buvo aptikta po to, kai tyrėjai ZIP archyve aptiko ELF vykdomąjį failą su UPX formatu, kuris greičiausiai buvo platinamas sukčiavimo el. „Volexity“ mano, kad kenkėjiška programa nukreipta į pasirinktinį „Linux“ platinimą, pavadintą BOSS, kurį Indijos vyriausybinės agentūros naudoja kaip savo darbalaukį.

Kai kenkėjiška programa bus įvykdyta, ji atsisiųs ir parodys PDF masalą, kuris yra naudos gavėjo forma iš Indijos gynybos tarnybos pareigūno aprūpinimo fondo pareigūno mirties atveju.

Tačiau fone bus atsisiųsta papildomų naudingų dalykų, įskaitant DISGOMOJI kenkėjišką programą ir apvalkalo scenarijų, pavadintą „uevent_seqnum.sh“, kuris naudojamas ieškant USB atmintinių ir vagiant iš jų duomenis.

Kai bus paleista DISGOMOJI, kenkėjiška programa išfiltruos sistemos informaciją iš įrenginio, įskaitant IP adresą, vartotojo vardą, pagrindinio kompiuterio pavadinimą, operacinę sistemą ir dabartinį darbo katalogą, kuris siunčiamas atgal užpuolikams.

Norėdami kontroliuoti kenkėjišką programą, grėsmės veikėjai naudoja atvirojo kodo komandų ir valdymo projektą „discord-c2“, kuris naudoja „Discord“ ir jaustukus bendrauti su užkrėstais įrenginiais ir vykdyti komandas.

Kenkėjiška programa prisijungs prie užpuoliko valdomo „Discord“ serverio ir lauks, kol grėsmės veikėjai į kanalą įves jaustukus.

„DISGOMOJI klausosi naujų pranešimų komandų kanale Discord serveryje. C2 bendravimas vyksta naudojant jaustukų protokolą, kai užpuolikas siunčia komandas kenkėjiškajai programai, siųsdamas jaustukus į komandų kanalą, o po jaustuko, jei reikia, pateikiami papildomi parametrai. Kol DISGOMOJI apdoroja komandą, komandos pranešime ji sureaguoja su jaustukais „Laikrodis“, kad užpuolikas žinotų, kad komanda apdorojama. „Check Mark Button“ jaustukas kaip reakcija į komandos pranešimą, patvirtinantį, kad komanda buvo įvykdyta.

❖ Volexity

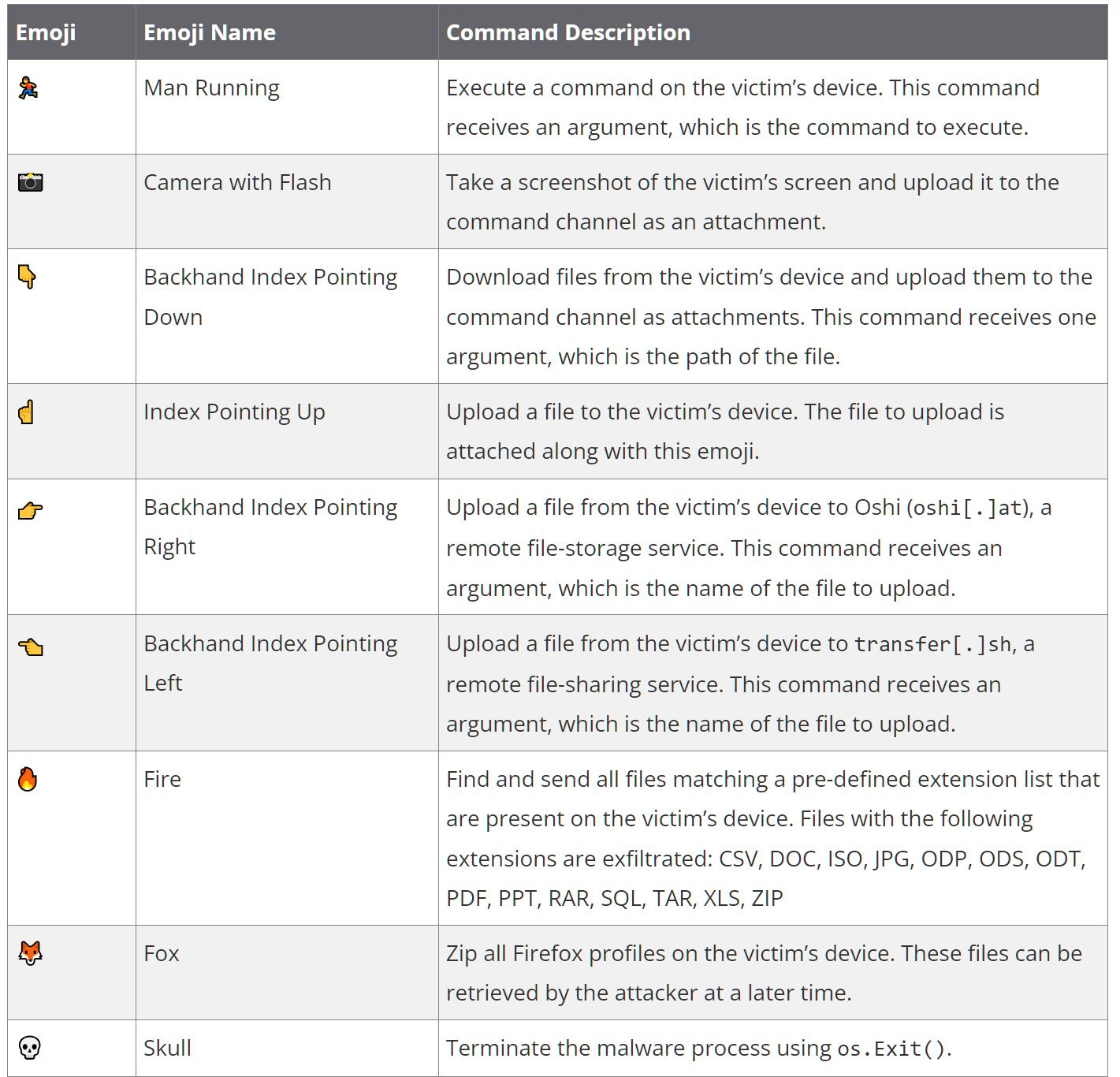

Devyni jaustukai naudojami komandoms, kurias reikia vykdyti užkrėstame įrenginyje, pavaizduoti, išvardytos toliau.

Kenkėjiška programa palaiko atkaklumą „Linux“ įrenginyje naudodama komandą @reboot cron, kad kenkėjiška programa būtų paleista įkrovos metu.

„Volexity“ teigia atradę papildomų versijų, kuriose buvo naudojami kiti DISGOMOJI ir USB duomenų vagystės scenarijaus patvarumo mechanizmai, įskaitant XDG automatinio paleidimo įrašus.

Pažeidus įrenginį, grėsmės veikėjai naudojasi savo prieiga, kad skleistų iš šono, pavogtų duomenis ir bandytų pavogti papildomus kredencialus iš tikslinių vartotojų.

Nors jaustukai gali atrodyti kaip „mili“ kenkėjiškų programų naujovė, jie gali leisti jai apeiti saugos programinės įrangos, kuri dažniausiai ieško eilutėmis pagrįstų kenkėjiškų programų komandų, aptikimą, todėl tai yra įdomus būdas.