Kritinis „Nginx“ vartotojo sąsajos pažeidžiamumas su modelio kontekstinio protokolo (MCP) palaikymu dabar išnaudojamas laisvėje, siekiant visiškai perimti serverį be autentifikavimo.

Trūkumas, stebimas kaip CVE-2026-33032, atsirado dėl to, kad nginx-ui palieka neapsaugotą galutinį tašką „/mcp_message“, todėl nuotoliniai užpuolikai gali iškviesti privilegijuotus MCP veiksmus be kredencialų.

Kadangi šie veiksmai apima nginx konfigūracijos failų rašymą ir įkėlimą iš naujo, viena neautentifikuota užklausa gali pakeisti serverio elgesį ir efektyviai perimti žiniatinklio serverį.

„(…) bet kuris tinklo užpuolikas gali iškviesti visus MCP įrankius be autentifikavimo, įskaitant „nginx“ paleidimą iš naujo, „nginx“ konfigūracijos failų kūrimą / modifikavimą / ištrynimą ir automatinio konfigūracijos įkėlimų suaktyvinimą – taip pasiekiamas visiškas nginx paslaugos perėmimas“, – rašoma NIST Nacionalinės pažeidžiamumo duomenų bazės (NVD) trūkumo aprašyme.

NGNIX išleido 2.3.4 versijos trūkumo pataisymą kovo 15 d., kitą dieną po to, kai apie tai pranešė AI darbo eigos saugos įmonės Pluto Security AI tyrėjai. Tačiau pažeidžiamumo identifikatorius kartu su techninėmis detalėmis ir koncepcijos įrodymu (PoC) pasirodė mėnesio pabaigoje.

Šios savaitės pradžioje pateiktoje CVE Landscape ataskaitoje grėsmių žvalgybos įmonė „Recorded Future“ pažymi, kad CVE-2026-33032 aktyviai eksploatuojamas.

Nginx UI yra žiniatinklio valdymo sąsaja, skirta Nginx žiniatinklio serveriui. Biblioteka yra labai populiari, joje „GitHub“ yra daugiau nei 11 000 žvaigždučių ir 430 000 „Docker“ programų.

Remiantis „Pluto Security“ interneto skenavimu naudojant „Shodan“ variklį, šiuo metu yra 2 600 viešai atskleistų atvejų, kurie gali būti pažeidžiami atakų. Dauguma jų yra Kinijoje, JAV, Indonezijoje, Vokietijoje ir Honkonge.

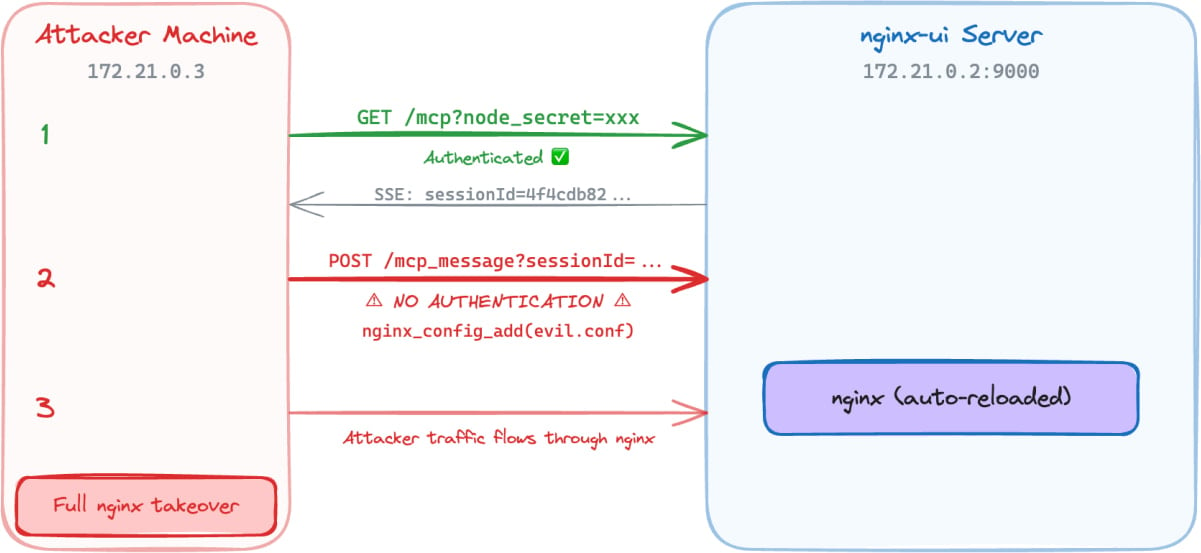

Šiandienos ataskaitoje „Pluto Security“ Yotam Perkal sako, kad išnaudojimui reikalinga tik prieiga prie tinklo ir tai pasiekiama užmezgant SSE ryšį, atidarant MCP seansą ir naudojant grąžintą „sessionID“ užklausoms siųsti į „/mcp_message“ galutinį tašką.

Šaltinis: Pluto Security

Iš ten užpuolikai gali iškviesti MCP įrankius be autentifikavimo ir atlikti šiuos veiksmus:

- Prisijunkite prie tikslinio nginx-ui egzemplioriaus

- Siųsti užklausas be jokių autentifikavimo antraščių

- Gaukite prieigą prie visų 12 MCP įrankių (7 destruktyvūs)

- Skaitykite nginx konfigūracijos failus ir išfiltruokite juos

- Įdėkite naują nginx serverio bloką su kenkėjiška konfigūracija

- Suaktyvinkite automatinį nginx įkėlimą iš naujo

„Pluto Security“ demonstracinė versija rodo, kad užpuolikas gali naudoti neautentifikuotą MCP pranešimo galutinį tašką, kad atliktų privilegijuotus „nginx“ valdymo veiksmus, atliktų konfigūracijos injekciją ir galiausiai perimtų „nginx“ serverio valdymą be autentifikavimo.

Atsižvelgiant į aktyvaus išnaudojimo būseną ir viešųjų PoC prieinamumą, sistemos administratoriams rekomenduojama kuo greičiau įdiegti galimus saugos naujinimus. Naujausia saugi nginx-ui versija yra 2.3.6, išleista praėjusią savaitę.

Automatinis pentestavimas įrodo, kad kelias egzistuoja. BAS įrodo, ar jūsų valdikliai tai sustabdo. Dauguma komandų bėga viena be kitos.

Šiame dokumente pateikiami šeši patvirtinimo paviršiai, parodoma, kur baigiasi aprėptis, ir pateikiami gydytojai trys diagnostiniai klausimai, skirti įvertinti bet kokį įrankį.