Palyginti nauja išpirkos reikalaujančių programų operacija, pavadinta „Interlock“, atakuoja organizacijas visame pasaulyje, taikant neįprastą metodą – sukurti šifruotoją, skirtą „FreeBSD“ serveriams.

2024 m. rugsėjo pabaigoje pradėtas „Interlock“ nuo tada prisiėmė atsakomybę už išpuolius prieš šešias organizacijas, paskelbdamas pavogtus duomenis jų duomenų nutekėjimo svetainėje, kai nebuvo sumokėta išpirka. Viena iš aukų yra Veino apygarda Mičigano valstijoje, kuri spalio pradžioje patyrė kibernetinę ataką.

Nedaug žinoma apie išpirkos reikalaujančios programos operaciją, o dalį pirmosios informacijos spalio pradžioje pateikė incidentų atsakytojas Simo, kuris rado naujas užpakalines duris (VirusTotal), įdiegtą per Interlock išpirkos reikalaujantį incidentą.

Netrukus po to kibernetinio saugumo tyrinėtojas „MalwareHuntTeam“ rado tai, kas, kaip manoma, yra „Linux ELF“ šifruotojas (VirusTotal), skirtas „Interlock“ operacijai. Dalindamiesi pavyzdžiu su „BleepingComputer“, bandėme jį išbandyti virtualioje mašinoje, kur jis iškart sudužo.

Ištyrus eilutes vykdomajame faile, paaiškėjo, kad ji buvo sukompiliuota specialiai FreeBSD, o Linux komanda „File“ dar labiau patvirtina, kad ji buvo sudaryta „FreeBSD 10.4“.

interlock.elf: ELF 64-bit LSB executable, x86-64, version 1 (SYSV), statically linked, BuildID(sha1)=c7f876806bf4d3ccafbf2252e77c2a7546c301e6, for FreeBSD 10.4, FreeBSD-style, not stripped

Tačiau net ir bandant pavyzdį „FreeBSD“ virtualioje mašinoje, „BleepingComputer“ nepavyko tinkamai paleisti pavyzdžio.

Nors įprasta matyti „Linux“ šifruoklius, sukurtus „VMware ESXi“ serveriams ir virtualioms mašinoms pritaikyti, retai galima pamatyti „FreeBSD“. Vienintelė kita išpirkos reikalaujančių programų operacija, kuri, kaip žinoma, sukūrė „FreeBSD“ šifruoklius, yra dabar nebeveikianti „Hive“ išpirkos reikalaujanti programa, kurią 2023 m. sutrikdė FTB.

Šią savaitę kibernetinio saugumo įmonės „Trend Micro“ tyrėjai X pasidalijo, kad rado papildomą „FreeBSD ELF“ šifravimo pavyzdį („VirusTotal“) ir operacijos „Windows“ šifruotojo pavyzdį (VirusTotal).

„Trend Micro“ taip pat teigė, kad grėsmės veikėjai greičiausiai sukūrė „FreeBSD“ šifruotoją, nes operacinė sistema dažniausiai naudojama kritinėje infrastruktūroje, kur atakos gali sukelti platų trikdymą.

„Interlock skirtas FreeBSD, nes jis plačiai naudojamas serveriuose ir kritinėje infrastruktūroje. Užpuolikai gali sutrikdyti gyvybiškai svarbias paslaugas, reikalauti didelių išpirkų ir priversti aukas mokėti”, – aiškina Trend Micro.

„Interlock“ išpirkos programa

Nors „BleepingComputer“ nepavyko priversti „FreeBSD“ šifruotojo veikti, „Windows“ versija veikė be problemų mūsų virtualioje mašinoje.

„Trend Micro“ teigimu, „Windows“ šifruoklis išvalys „Windows“ įvykių žurnalus ir, jei įjungtas savaiminis trynimas, naudos DLL, kad ištrintų pagrindinį dvejetainį failą naudodamas rundll32.exe.

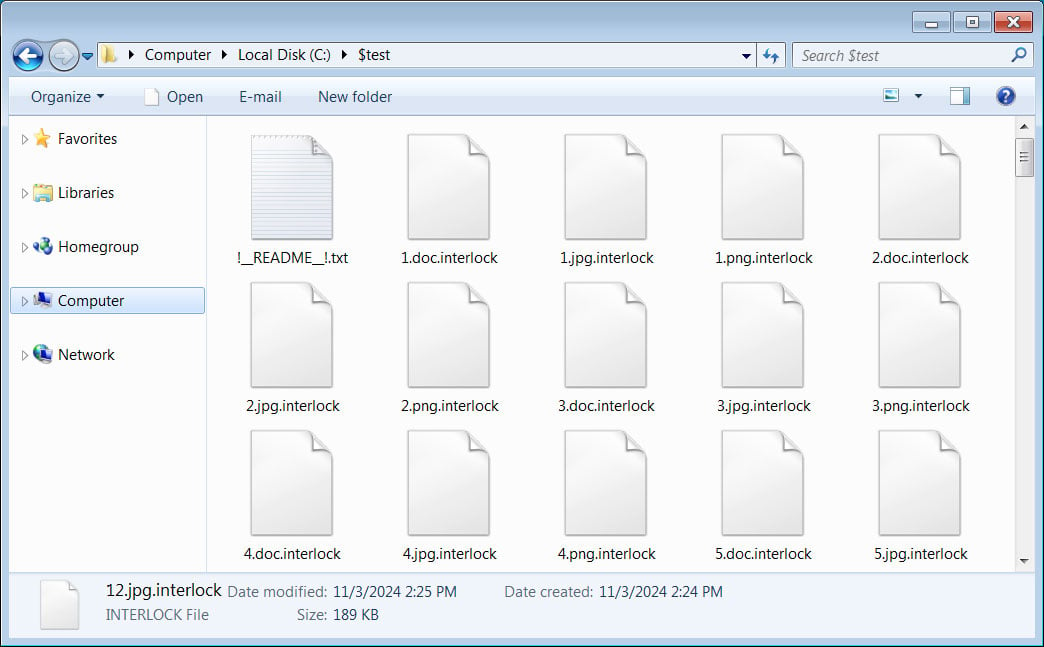

Šifruodama failus, išpirkos reikalaujanti programa pridės .blokuoti plėtinį į visus užšifruotus failų pavadinimus ir kiekviename aplanke sukurkite išpirkos užrašą.

Šaltinis: BleepingComputer

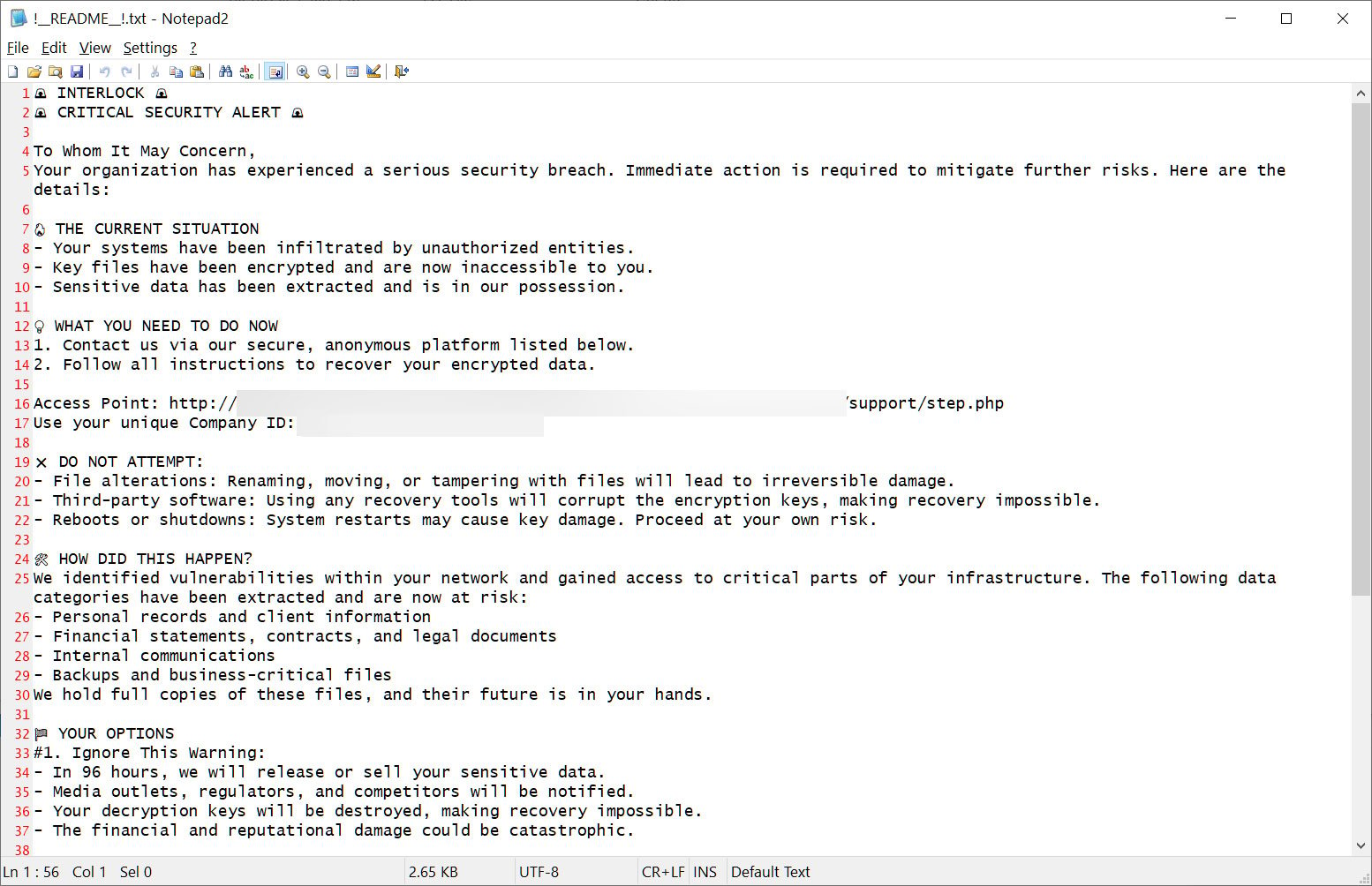

Šis išpirkos raštelis pavadintas !__PERSKAITYKITE__!.txt ir trumpai aprašo, kas atsitiko su aukos failais, grasina ir pateikia nuorodas į Tor derybų ir duomenų nutekėjimo svetaines.

Šaltinis: BleepingComputer

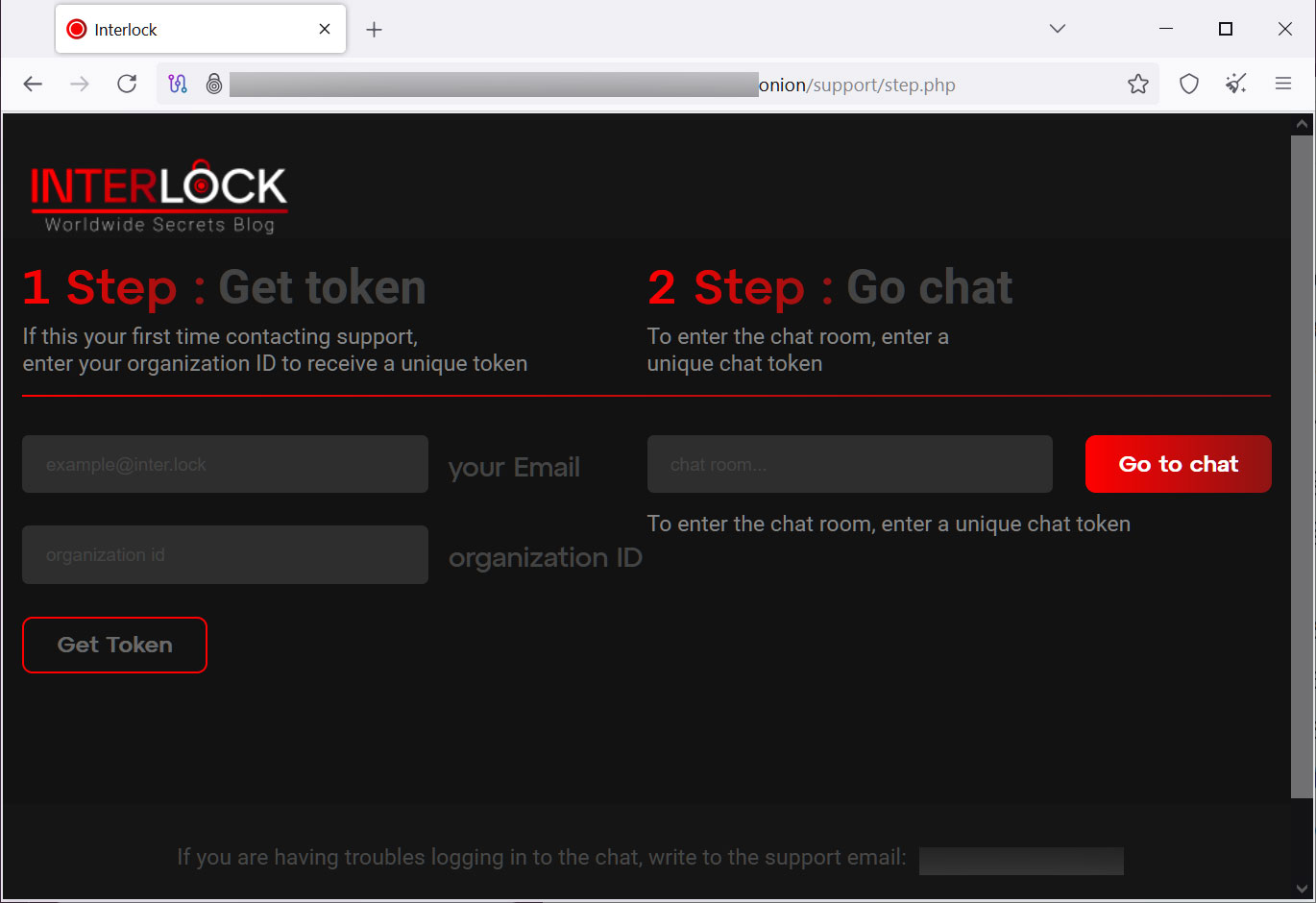

Kiekviena auka turi unikalų „įmonės ID“, kuris naudojamas kartu su el. pašto adresu registruojantis grėsmių veikėjo „Tor“ derybų svetainėje. Kaip ir daugelyje kitų pastaruoju metu vykdytų išpirkos reikalaujančių operacijų, su aukomis nukreiptoje derybų svetainėje yra tik pokalbių sistema, kurią galima naudoti bendraujant su grėsmės veikėjais.

Šaltinis: BleepingComputer

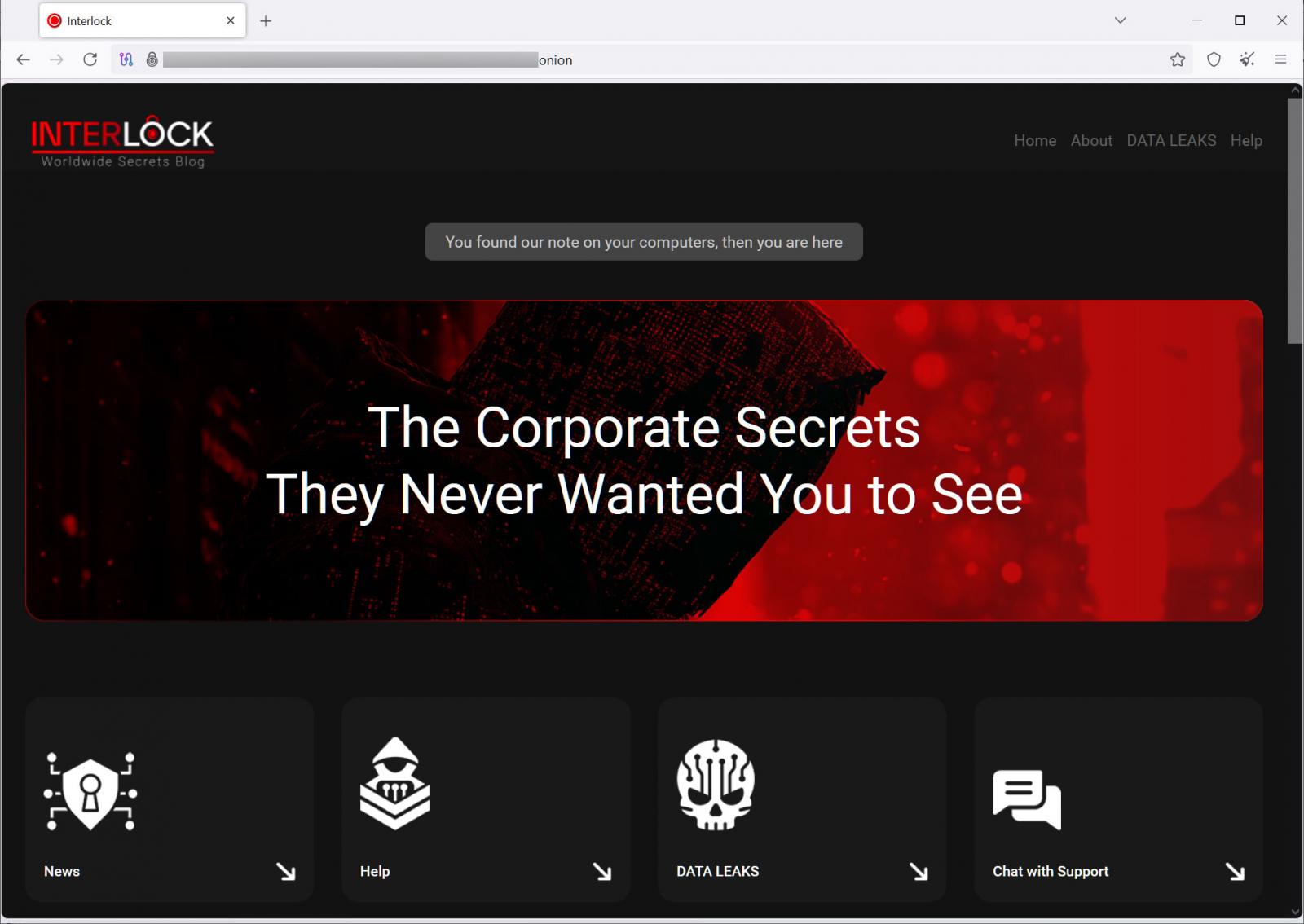

Vykdydama atakas, „Interlock“ pažeis įmonės tinklą ir pavogs duomenis iš serverių, o paskleis iš šono į kitus įrenginius. Baigę grėsmės veikėjai diegia išpirkos reikalaujančią programinę įrangą, kad užšifruotų visus tinkle esančius failus.

Pavogti duomenys naudojami kaip dvigubo turto prievartavimo atakos dalis, kai grėsmės veikėjai grasina juos viešai nutekinti, jei nebus sumokėta išpirka.

Šaltinis: BleepingComputer

„BleepingComputer“ sužinojo, kad dėl išpirkos reikalaujančios programos reikalaujama išpirkų nuo šimtų tūkstančių dolerių iki milijonų, priklausomai nuo organizacijos dydžio.