Nauja Banshee informaciją vagiančios kenkėjiškos programos versija, skirta macOS, per pastaruosius du mėnesius išvengė aptikimo, taikydama eilučių šifravimą iš Apple XProtect.

„Banshee“ yra informacijos vagystė, orientuota į „MacOS“ sistemas. Ji pasirodė 2024 m. viduryje kaip paslauga, skirta kibernetiniams nusikaltėliams už 3000 USD.

Jo šaltinio kodas buvo nutekintas XSS forumuose 2024 m. lapkritį, todėl projektas buvo uždarytas visuomenei ir atsirado galimybė kitiems kenkėjiškų programų kūrėjams jį patobulinti.

Anot „Check Point Research“, kuri atrado vieną iš naujų variantų, „Banshee“ esantis šifravimo metodas leidžia jam susilieti su įprastomis operacijomis ir atrodyti teisėtai renkant neskelbtiną informaciją iš užkrėstų kompiuterių.

Kitas pakeitimas – nebevengia Rusijos vartotojams priklausančių sistemų.

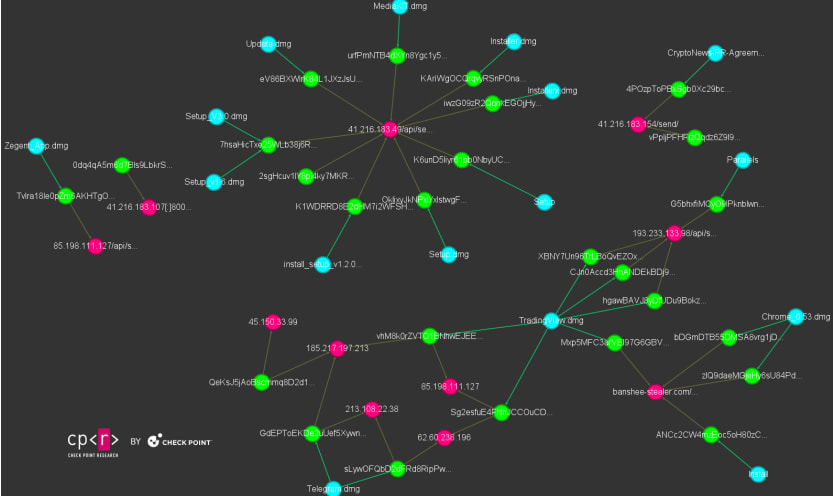

Šaltinis: Check Point

XProtect šifravimas

„Apple XProtect“ yra kenkėjiškų programų aptikimo technologija, integruota į „macOS“. Jis naudoja taisyklių rinkinį, panašią į antivirusinius parašus, kad nustatytų ir blokuotų žinomas kenkėjiškas programas.

Naujausia Banshee Stealer versija priėmė eilučių šifravimo algoritmą, kurį XProtect naudoja savo duomenims apsaugoti.

Užšifruodama savo eilutes ir tik iššifruodama jas vykdymo metu, „Banshee“ gali išvengti standartinių statinio aptikimo metodų.

Taip pat gali būti, kad „macOS“ ir trečiųjų šalių kovos su kenkėjiškomis programomis įrankiai į konkrečią šifravimo techniką traktuoja mažiau įtariai, todėl „Banshee“ gali veikti nepastebimai ilgesnį laiką.

Pavogti neskelbtinus duomenis

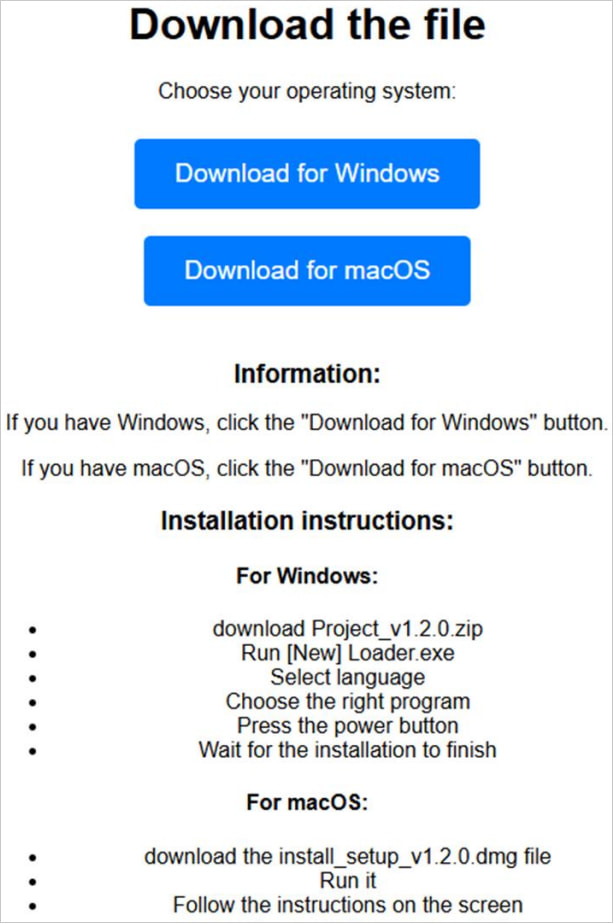

Naujausias „Banshee stealer“ variantas pirmiausia platinamas per apgaulingas „GitHub“ saugyklas, skirtas „MacOS“ naudotojams per programinės įrangos apsimetinėjimą. Tie patys operatoriai taip pat skirti Windows vartotojams, bet su Lumma Stealer.

Šaltinis: Check Point

„Check Point“ praneša, kad nors „Banshee“ kenkėjiškų programų kaip paslaugos veikla neveikia nuo lapkričio mėnesio, nuo tada, kai nutekėjo šaltinio kodas, kenkėjiška programa buvo platinama keliose sukčiavimo kampanijose.

Infostealer taiko duomenis, saugomus populiariose naršyklėse (pvz., Chrome, Brave, Edge ir Vivaldi), įskaitant slaptažodžius, dviejų veiksnių autentifikavimo plėtinius ir kriptovaliutų piniginės plėtinius.

Ji taip pat renka pagrindinę sistemos ir tinklo informaciją apie pagrindinį kompiuterį ir pateikia aukoms apgaulingus prisijungimo raginimus pavogti jų „MacOS“ slaptažodžius.