Tyrėjas išleido įrankį, skirtą apeiti naują „Google“ taikomųjų programų šifravimo apsaugą nuo slapukų vagystės ir išgauti išsaugotus kredencialus iš „Chrome“ žiniatinklio naršyklės.

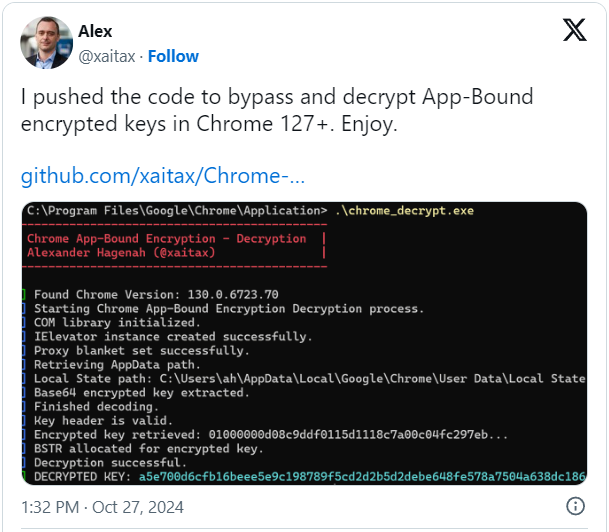

Įrankį, pavadintą „Chrome-App-Bound-Encryption-Decryption“, išleido kibernetinio saugumo tyrinėtojas Aleksandras Hagenahas, pastebėjęs, kad kiti jau sugalvojo panašius apėjimus.

Nors šis įrankis pasiekia tai, ką kelios informacijos vagysčių operacijos jau pridėjo prie kenkėjiškų programų, jo viešas prieinamumas kelia pavojų „Chrome“ naudotojams, kurie ir toliau saugo slaptus duomenis savo naršyklėse.

„Google“ programoje susietos šifravimo problemos

„Google“ liepos mėn. pristatė „Application-Bound“ („App-Bound“) šifravimą („Chrome 127“) kaip naują apsaugos mechanizmą, kuris šifruoja slapukus naudojant „Windows“ paslaugą, kuri veikia su SISTEMOS privilegijomis.

Tikslas buvo apsaugoti neskelbtiną informaciją nuo informacijos vagysčių kenkėjiškų programų, kurios veikia su prisijungusio vartotojo leidimais, kad būtų neįmanoma iššifruoti pavogtų slapukų, prieš tai neįgijus SISTEMOS privilegijų ir potencialiai nesukeliant pavojaus signalų saugos programinėje įrangoje.

„Kadangi „App-Bound“ paslauga veikia su sistemos privilegijomis, užpuolikai turi ne tik įtikinti vartotoją paleisti kenkėjišką programą“, – liepą paaiškino „Google“.

„Dabar kenkėjiška programa turi įgyti sistemos privilegijas arba įvesti kodą į „Chrome“, o to neturėtų daryti teisėta programinė įranga.

Tačiau iki rugsėjo daugelis informacijos vagysčių rado būdų, kaip apeiti naują saugos funkciją ir suteikti savo kibernetiniams nusikaltėliams galimybę dar kartą pavogti ir iššifruoti slaptą informaciją iš „Google Chrome“.

„Google“ tuomet „BleepingComputer“ sakė, kad „katės ir pelės“ žaidimas tarp informacijos vagysčių kūrėjų ir jo inžinierių visada buvo laukiamas ir kad jie niekada nemanė, kad jų gynybos mechanizmai bus neperšaunami.

Vietoj to, įdiegę „App-Bound“ šifravimą, jie tikėjosi, kad jie pagaliau padės palaipsniui kurti geresnę sistemą. Žemiau pateikiamas „Google“ atsakymas iš to laiko:

„Mes žinome apie sutrikimus, kuriuos ši nauja gynyba sukėlė informacijos vagysčių aplinkai, ir, kaip teigėme tinklaraštyje, tikimės, kad ši apsauga pakeis užpuolikų elgesį prie labiau pastebimų metodų, tokių kaip injekcija ar atminties išgryninimas. Tai atitinka. naujas elgesys, kurį matėme.

Mes ir toliau bendradarbiaujame su OS ir AV pardavėjais, siekdami pabandyti ir patikimiau aptikti šiuos naujus atakų tipus, taip pat ir toliau bandome stiprinti apsaugą, kad pagerintume vartotojų apsaugą nuo informacijos vagysčių.“ – „Google“ atstovas spaudai.

Dabar aplinkkelis pasiekiamas viešai

Vakar Hagenah padarė savo „App-Bound“ šifravimo apėjimo įrankį prieinamą „GitHub“, bendrindamas šaltinio kodą, leidžiantį visiems mokytis iš įrankio ir jį kompiliuoti.

„Šis įrankis iššifruoja „App-Bound“ šifruotus raktus, saugomus „Chrome“ vietinės būsenos faile, naudodamas „Chrome“ vidinę COM pagrindu veikiančią „IElevator“ paslaugą“, – rašoma projekto aprašyme.

„Įrankis suteikia galimybę gauti ir iššifruoti šiuos raktus, kuriuos „Chrome“ apsaugo naudodama programų šifravimą (ABE), kad būtų išvengta neteisėtos prieigos prie saugių duomenų, pvz., slapukų (ir ateityje galbūt slaptažodžių bei mokėjimo informacijos).

Norėdami naudoti įrankį, naudotojai turi nukopijuoti vykdomąjį failą į „Google Chrome“ katalogą, paprastai esantį adresu C:\Program Files\Google\Chrome\Application. Šis aplankas yra apsaugotas, todėl vartotojai pirmiausia turi įgyti administratoriaus teises, kad galėtų nukopijuoti vykdomąjį failą į tą aplanką.

Tačiau tai paprastai lengva pasiekti, nes daugelis „Windows“ vartotojų, ypač vartotojų, naudoja paskyras, turinčias administratoriaus teises.

Kalbant apie faktinį poveikį „Chrome“ saugai, tyrėjas g0njxa „BleepingComputer“ sakė, kad „Hagenah“ įrankis demonstruoja pagrindinį metodą, kurį dabar pranoksta dauguma informacijos vagysčių, kad pavogtų slapukus iš visų „Google Chrome“ versijų.

„Toyota“ kenkėjiškų programų analitikas Rusijos Panda taip pat patvirtino „BleepingComputer“, kad Hagenah metodas atrodo panašus į ankstyvus informacijos vagysčių apėjimo metodus, kai „Google“ pirmą kartą įdiegė „App-Bound“ šifravimą naršyklėje „Chrome“.

„Lumma naudojo šį metodą – per COM paleido „Chrome IElevator“ sąsają, kad pasiektų „Chrome“ aukščio tarnybą, kad iššifruotų slapukus, tačiau tai gali būti gana triukšminga ir lengvai aptinkama“, – „BleepingComputer“ sakė Rusijos Panda.

„Dabar jie naudoja netiesioginį iššifravimą, tiesiogiai nebendraudami su „Chrome“ aukščio tarnyba.

Tačiau g0njxa pakomentavo, kad „Google“ vis dar nepasivijo, todėl „Chrome“ saugomos vartotojo paslaptys gali būti lengvai pavogtos naudojant naują įrankį.

Reaguodama į šio įrankio išleidimą, „Google“ su „BleepingComputer“ pasidalino šiuo pareiškimu:

„Šiam kodui („xaitax“) reikalingos administratoriaus privilegijos, o tai rodo, kad sėkmingai padidinome prieigos, reikalingos sėkmingai įvykdyti tokio tipo atakas, skaičių“, – „BleepingComputer“ sakė „Google“.

Nors administratoriaus privilegijos tikrai reikalingos, atrodo, kad tai neturėjo įtakos informacijos vagystės kenkėjiškų programų operacijoms, kurios per pastaruosius šešis mėnesius tik išaugo, nukreiptos į vartotojus per nulinės dienos pažeidžiamumą, netikrus GitHub problemų pataisymus ir net atsakymus StackOverflow.