„X“ grėsmės veikėjai naudojasi naujienomis apie Rossą Ulbrichtą, kad nukreiptų nieko neįtariančius vartotojus į „Telegram“ kanalą, kuris vilioja juos paleisti „PowerShell“ kodą, užkrečiantį juos kenkėjiška programa.

Ataka, kurią pastebėjo „vx-underground“, yra naujas „Click-Fix“ taktikos variantas, kuris per pastaruosius metus labai išpopuliarėjo tarp kenkėjiškų programų platinimo grėsmės veikėjų.

Tačiau užuot taisęs įprastas klaidas, šis variantas yra „captcha“ arba patvirtinimo sistema, kurią vartotojai turi paleisti norėdami prisijungti prie kanalo.

Praėjusį mėnesį „Guardio Labs“ ir „Infoblox“ tyrėjai atskleidė naują kampaniją, kurioje buvo naudojami CAPTCHA patvirtinimo puslapiai, kurie ragina vartotojus paleisti „PowerShell“ komandas, kad įsitikintų, jog jie nėra robotas.

Šilko kelio kūrėjas naudojamas kaip masalas

Rossas Ulbrichtas yra liūdnai pagarsėjusios tamsiosios interneto prekyvietės Silk Road, kuri veikė kaip neteisėtų prekių ir paslaugų pardavimo ir pirkimo centras, įkūrėjas ir pagrindinis operatorius.

Vyras 2015 m. buvo nuteistas kalėti iki gyvos galvos, kai kuriems tai buvo per didelė, nes jis prisidėjo prie nusikaltimų ir jų nevykdė.

Prezidentas Trumpas anksčiau išsakė tą pačią nuomonę, pažadėdamas atleisti Ulbrichtą, kai jis taps JAV prezidentu, o vakar šį pažadą įvykdė.

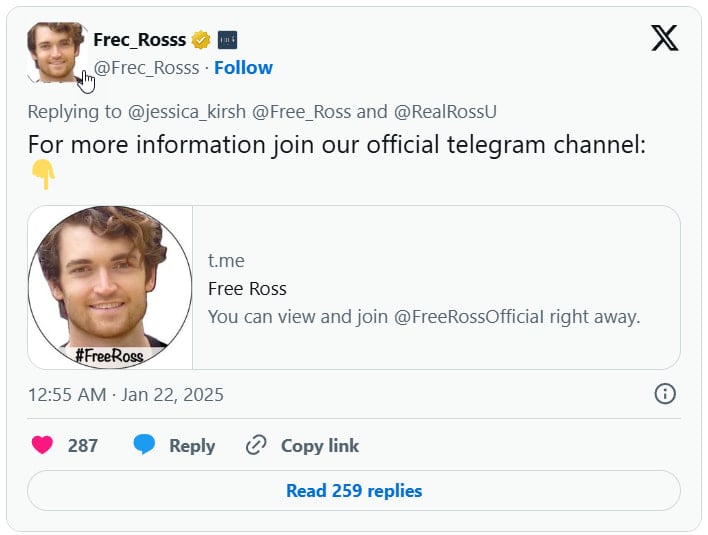

Grėsmės veikėjai pasinaudojo šia plėtra, naudodami netikras, bet patikrintas Ross Ulbricht paskyras X, kad nukreiptų žmones į kenkėjiškus „Telegram“ kanalus, pristatomus kaip oficialūs Ulbrichto portalai.

Šaltinis: BleepingComputer

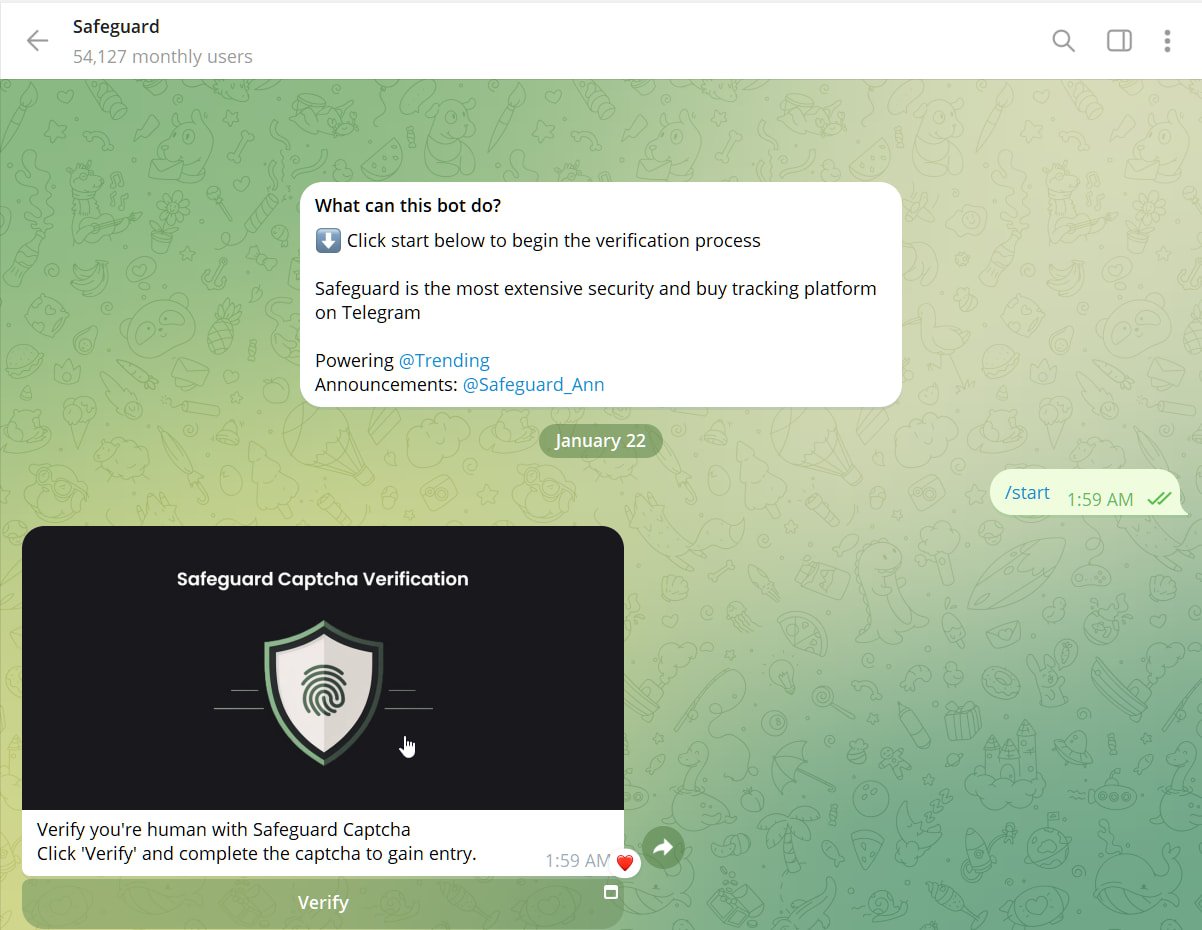

Telegramoje naudotojams pateikiama vadinamoji tapatybės patvirtinimo užklausa, pavadinta „Apsauga“, kuri nukreipia vartotojus į netikrą patvirtinimo procesą.

Šaltinis: BleepingComputer

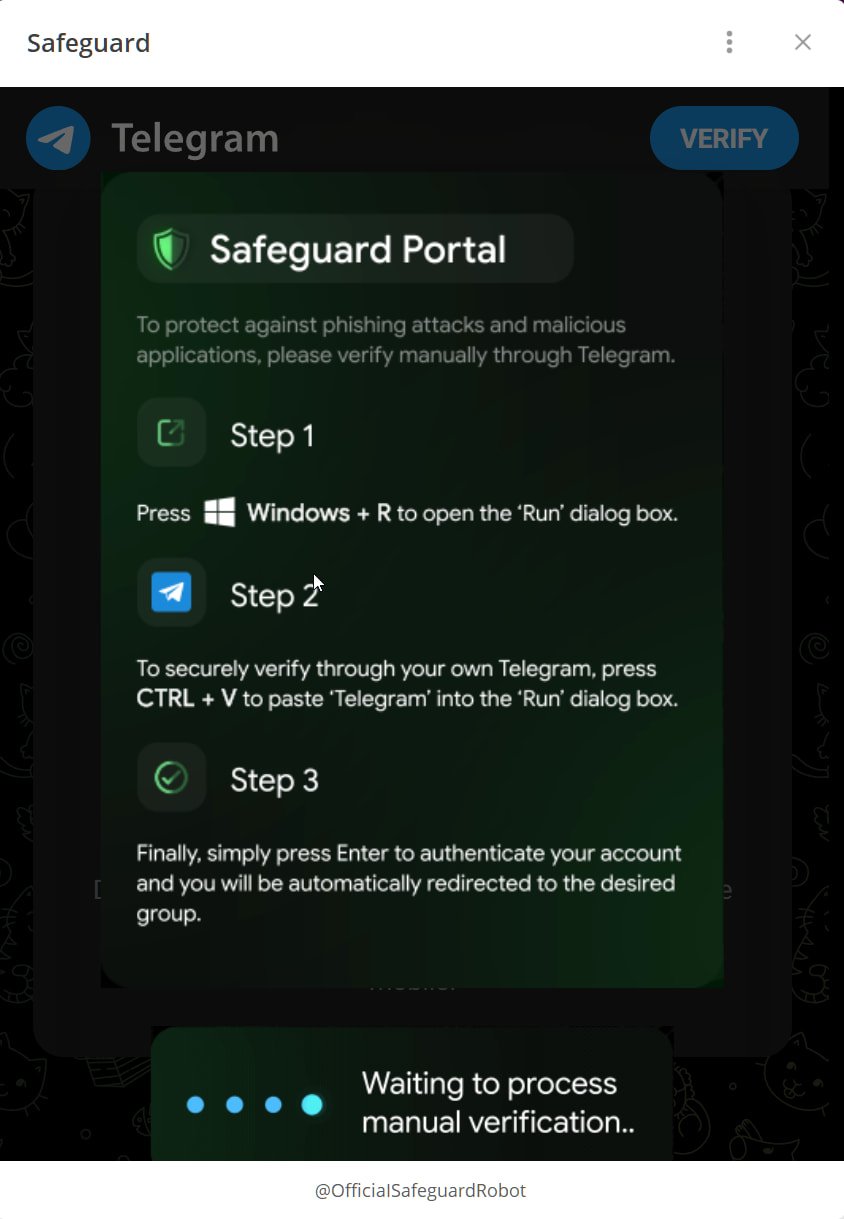

Pabaigoje vartotojams rodoma „Telegram“ mini programa, kurioje rodomas netikras patvirtinimo dialogo langas. Ši mini programa automatiškai nukopijuoja „PowerShell“ komandą į įrenginio iškarpinę ir ragina vartotoją atidaryti „Windows Run“ dialogo langą ir įklijuoti jį bei paleisti.

Šaltinis: BleepingComputer

Į mainų sritį nukopijuotas kodas atsisiunčiamas ir vykdomas PowerShell scenarijus, kuris galiausiai atsisiunčia ZIP failą adresu http://openline(.)cyou.

Šiame ZIP faile yra daug failų, įskaitant „identity-helper.exe“ („VirusTotal“), kurių komentaras „VirusTotal“ rodo, kad tai gali būti „Cobalt Strike“ įkroviklis.

„Cobalt Strike“ yra įsiskverbimo tikrinimo įrankis, kurį dažniausiai naudoja grėsmės veikėjai, norėdami gauti nuotolinę prieigą prie kompiuterio ir tinklų, kuriuose jie gyvena. Tokio tipo infekcijos dažniausiai yra išpirkos reikalaujančių programų ir duomenų vagysčių atakų pirmtakas.

Patikrinimo proceso metu vartojama kalba yra kruopščiai parinkta, kad nekiltų įtarimų ir būtų išlaikyta klaidinga patvirtinimo prielaida.

Vartotojai niekada neturėtų vykdyti nieko, ką nukopijuoja prisijungę prie „Windows“ dialogo „Vykdyti“ arba „PowerShell“ terminalo, nebent žino, ką daro.

Jei nesate tikri dėl ko nors, ką nukopijavote į mainų sritį, įklijuokite jį į teksto skaitytuvą ir išanalizuokite turinį, o bet koks užtemimas laikomas raudona vėliava.