Šiaurės Korėjos grėsmių grupė naudojo techniką, vadinamą RID užgrobimu, kuri apgaudinėja „Windows“ žemų privilegijų turinčią paskyrą kaip tokią, kuri turi administratoriaus leidimus.

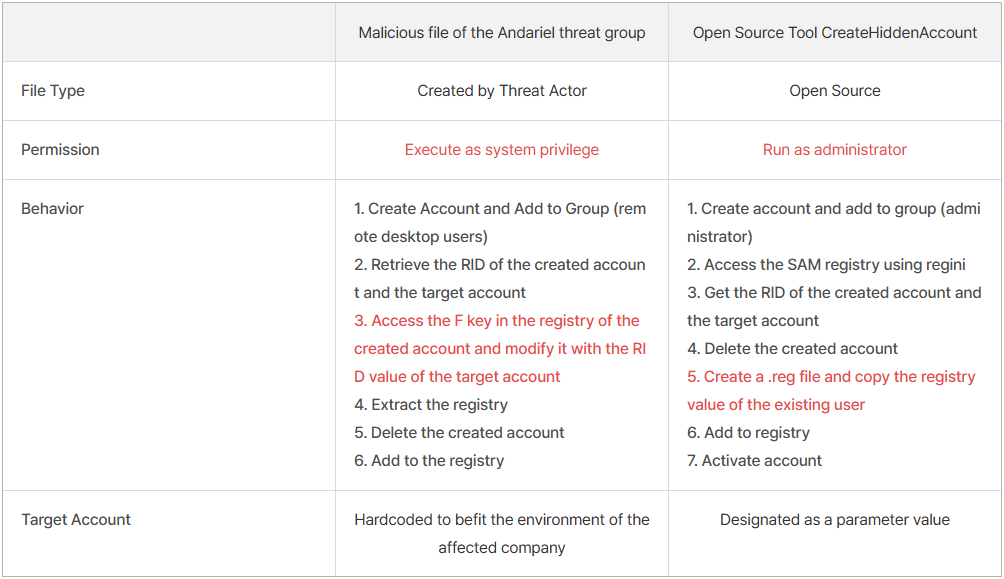

Užgrobimo atakai įsilaužėliai panaudojo tinkintą kenkėjišką failą ir atvirojo kodo įrankį. Abi komunalinės paslaugos gali įvykdyti ataką, tačiau Pietų Korėjos kibernetinio saugumo bendrovės „AhnLab“ tyrėjai teigia, kad yra skirtumų.

Kaip veikia RID užgrobimas

Santykinis identifikatorius (RID) sistemoje Windows yra saugos identifikatoriaus (SID) dalis – unikali žyma, priskirta kiekvienai vartotojo paskyrai, kad būtų galima jas atskirti.

RID gali būti reikšmių, nurodančių paskyros prieigos lygį, pvz., „500“ administratoriams, „501“ svečių paskyroms, „1000“ įprastiems vartotojams ir „512“ domeno administratorių grupei.

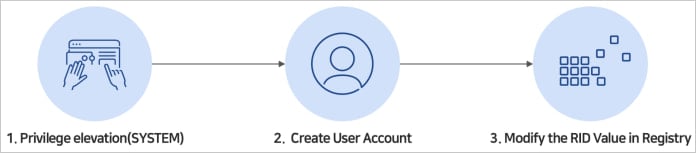

RID užgrobimas įvyksta, kai užpuolikai pakeičia mažų privilegijų paskyros RID, kad atitiktų administratoriaus abonemento vertę, o „Windows“ suteiks jai padidintą prieigą.

Tačiau atakai atlikti reikalinga prieiga prie SAM registro, todėl įsilaužėliai pirmiausia turi pažeisti sistemą ir gauti SISTEMOS prieigą.

Šaltinis: ASEC

Andarielis puola

ASEC tyrėjai, „AhnLab“ saugumo žvalgybos centras, ataką priskiria „Andariel“ grėsmių grupei, kuri siejama su Šiaurės Korėjos įsilaužėlių grupe „Lazarus“.

Atakos prasideda tuo, kad Andariel turi SISTEMOS prieigą prie taikinio išnaudodamas pažeidžiamumą.

Įsilaužėliai pasiekia pradinį eskalavimą naudodami tokius įrankius kaip PsExec ir JuicyPotato, kad paleistų SISTEMOS lygio komandų eilutę.

Nors prieiga prie SISTEMOS yra aukščiausias „Windows“ lygis, ji neleidžia nuotolinės prieigos, negali sąveikauti su GUI programomis, yra labai triukšminga ir gali būti aptikta, be to, ji negali išlikti tarp sistemos perkrovimų.

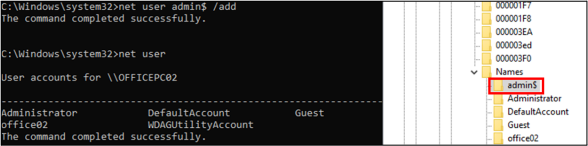

Kad išspręstų šias problemas, Andariel pirmiausia sukūrė paslėptą, žemų privilegijų vietinį vartotoją naudodama komandą „net user“ ir pabaigoje pridėdama simbolį „$“.

Tai darydamas užpuolikas užtikrino, kad paskyra nebūtų matoma per komandą „net user“ ir ją būtų galima identifikuoti tik SAM registre. Tada jie atliko RID užgrobimą, kad padidintų administratoriaus teises.

šaltinis: AhnLab

Pasak mokslininkų, Andariel įtraukė savo paskyrą į nuotolinio darbalaukio naudotojų ir administratorių grupes.

Tam reikalingas RID užgrobimas galimas naudojant saugos paskyrų tvarkyklės (SAM) registro pakeitimus. Šiaurės korėjiečiai pakeitimams atlikti naudoja pritaikytą kenkėjišką programą ir atvirojo kodo įrankį.

Nors prieiga prie SISTEMOS leidžia tiesiogiai sukurti administratoriaus paskyrą, gali būti taikomi tam tikri apribojimai, atsižvelgiant į saugos nustatymus. Įprastų paskyrų privilegijų padidinimas yra daug slaptesnis, jį sunkiau aptikti ir sustabdyti.

„Andariel“ toliau bando aprėpti savo pėdsakus eksportuodama modifikuotus registro parametrus, ištrindama raktą ir nesąžiningą paskyrą, o tada iš naujo užregistruodama jį iš išsaugotos atsarginės kopijos, leisdama iš naujo suaktyvinti nepasirodžius sistemos žurnaluose.

Siekdami sumažinti RID užgrobimo atakų riziką, sistemos administratoriai turėtų naudoti Vietinės saugos institucijos (LSA) posistemio paslaugą, kad patikrintų, ar bandoma prisijungti ir ar nėra pakeisti slaptažodžiai, taip pat užkirsti kelią neteisėtai prieigai ir pakeitimams SAM registre.

Taip pat patartina apriboti PsExec, JuicyPotato ir panašių įrankių vykdymą, išjungti svečio paskyrą ir apsaugoti visas esamas paskyras, net ir mažai privilegijuotas, naudojant kelių faktorių autentifikavimą.

Verta paminėti, kad RID užgrobimas buvo žinomas mažiausiai nuo 2018 m., Kai saugumo tyrinėtojas Sebastián Castro pristatė ataką DerbyCon 8 kaip atkaklumo metodą Windows sistemose.