Įsilaužėliai vis dažniau taikosi į „Windows“ vartotojus naudodami kenkėjišką „Winos4.0“ sistemą, platinamą per iš pažiūros nepiktybiškas su žaidimais susijusias programėles.

Įrankių rinkinys yra Sliver ir Cobalt Strike poeksploatacinių sistemų atitikmuo ir šią vasarą dokumentavo Trend Micro ataskaitoje apie atakas prieš Kinijos vartotojus.

Tuo metu grėsmių veikėjas, sekamas kaip „Void Arachne“ / „Silver Fox“, viliojo aukas įvairios programinės įrangos (VPN, „Google Chrome“ naršyklės), pritaikytos Kinijos rinkai, pasiūlymais, kurie sujungė kenkėjišką komponentą.

Šiandienos kibernetinio saugumo įmonės „Fortinet“ ataskaitoje nurodoma, kad ši veikla vystosi, o įsilaužėliai, toliau taikydami į Kinijos vartotojus, pasikliauja žaidimais ir su žaidimais susijusiais failais.

Šaltinis: Fortinet

Kai paleidžiamos iš pažiūros teisėtos diegimo programos, jos atsisiunčia DLL failą iš „ad59t82g(.)com“, kad inicijuotų kelių etapų užkrėtimo procesą.

Pirmajame etape DLL failas (you.dll) atsisiunčia papildomų failų, nustato vykdymo aplinką ir, įtraukdamas įrašus į „Windows“ registrą, užtikrina pastovumą.

Antrame etape įterptas apvalkalo kodas įkelia API, nuskaito konfigūracijos duomenis ir užmezga ryšį su komandų ir valdymo (C2) serveriu.

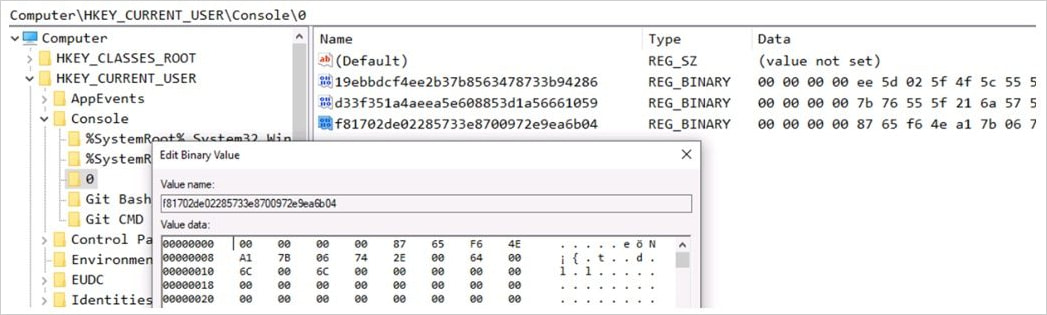

Trečiajame etape kitas DLL (上线模块.dll) nuskaito papildomus užkoduotus duomenis iš C2 serverio, išsaugo juos registre adresu „HKEY_CURRENT_USER\\Console\\0” ir atnaujina C2 adresus.

Šaltinis: Fortinet

Paskutiniame atakos grandinės etape įkeliamas prisijungimo modulis (登录模块.dll), kuris atlieka pirminius kenkėjiškus veiksmus:

- Renka informaciją apie sistemą ir aplinką (pvz., IP adresą, OS duomenis, procesorių).

- Tikrina, ar pagrindiniame kompiuteryje veikia antivirusinė ir stebėjimo programinė įranga.

- Renka duomenis apie konkrečius aukos naudojamus kriptovaliutos piniginės plėtinius.

- Palaiko nuolatinį galinių durų ryšį su C2 serveriu, leidžiančiu užpuolikui duoti komandas ir gauti papildomų duomenų.

- Išfiltruoja duomenis padarius ekrano kopijas, stebint mainų srities pakeitimus ir pavogus dokumentus.

.jpeg)

Šaltinis: Fortinet

„Winos4.0“ tikrina, ar sistemoje nėra įvairių saugos įrankių, įskaitant „Kaspersky“, „Avast“, „Avira“, „Symantec“, „Bitdefender“, „Dr.Web“, „Malwarebytes“, „McAfee“, „AhnLab“, ESET, „Panda Security“ ir dabar nebegaminamą „Microsoft Security Essentials“.

Nustačiusi šiuos procesus, kenkėjiška programa nustato, ar ji veikia stebimoje aplinkoje, ir atitinkamai pakoreguoja savo elgesį, ar sustabdo vykdymą.

Įsilaužėliai ir toliau naudoja Winos4.0 sistemą jau keletą mėnesių, o naujų kampanijų atsiradimas rodo, kad jos vaidmuo kenkėjiškose operacijose sustiprėjo.

„Fortinet“ sistemą apibūdina kaip galingą, kurią galima naudoti pažeistoms sistemoms valdyti, o funkcionalumas panašus į „Cobalt Strike“ ir „Sliver“. Kompromiso rodikliai (IoC) pateikiami Fortinet ir Trend Micro ataskaitose.