Po to, kai jis buvo naudojamas „Akira“ ir „Fog“ išpirkos reikalaujančios programinės įrangos atakose, neseniai taip pat buvo panaudotas kritinis „Veeam Backup & Replication“ (VBR) saugos trūkumas diegiant „Frag“ išpirkos reikalaujančią programinę įrangą.

Code White saugos tyrinėtojas Florianas Hauseris nustatė, kad pažeidžiamumą (pažymėtą kaip CVE-2024-40711) sukelia nepatikimų duomenų trūkumai, kuriuos neautentifikuoti grėsmės veikėjai gali išnaudoti, kad gautų nuotolinį kodo vykdymą (RCE) Veeam VBR serveriuose.

WatchTowr Labs, kuri paskelbė techninę analizę CVE-2024-40711 rugsėjo 9 d., atidėjo koncepcijos įrodymo eksploatacijos išleidimą iki rugsėjo 15 d., kad administratoriams būtų pakankamai laiko pritaikyti saugos naujinimus, išleistus Veeam rugsėjo 4 d.

„Code White“ taip pat delsė pasidalyti daugiau informacijos, kai atskleidė trūkumą, nes „išpirkos programų grupės gali tuoj pat juo piktnaudžiauti“.

Šiuos vėlavimus paskatino „Veeam“ VBR programinė įranga, kuri yra populiarus grėsmių subjektų, siekiančių greitos prieigos prie įmonės atsarginių duomenų, taikinys, nes daugelis įmonių naudoja ją kaip atkūrimo ir duomenų apsaugos sprendimą po nelaimingų atsitikimų, kad sukurtų atsargines kopijas, atkurtų ir kopijuotų virtualius, fizinius ir debesies duomenis. mašinos.

Tačiau „Sophos X-Ops“ incidentų specialistai nustatė, kad tai labai mažai atitolino „Akira“ ir „Fog“ išpirkos reikalaujančių programų atakas. Grėsmės veikėjai išnaudojo RCE trūkumą kartu su pavogtais VPN šliuzo kredencialais, kad įtrauktų nesąžiningas paskyras į vietines administratorių ir nuotolinio darbalaukio naudotojų grupes nepataisytuose ir interneto veikiamuose serveriuose.

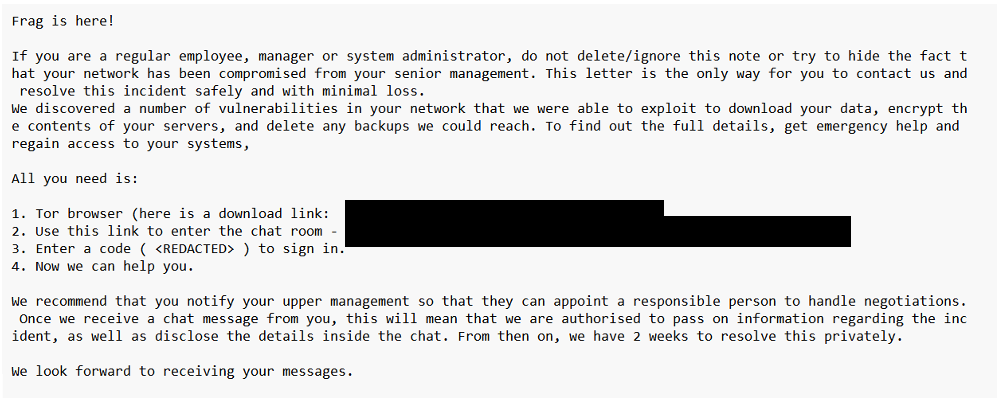

Visai neseniai „Sophos“ taip pat išsiaiškino, kad ta pati grėsmės veiklos grupė (sekama kaip „STAC 5881“) naudojo CVE-2024-40711 išnaudojimus atakose, dėl kurių Įdiegta „Frag“ išpirkos reikalaujanti programinė įranga pažeistuose tinkluose.

„Pastaruoju atveju MDR analitikai dar kartą stebėjo taktiką, susijusią su STAC 5881, tačiau šį kartą pastebėjo anksčiau nedokumentuotos išpirkos programos, vadinamos „Frag“, diegimą“, – sakė Seanas Gallagheris, pagrindinis Sophos X-Ops grėsmių tyrinėtojas.

„Panašiai kaip ir ankstesniuose įvykiuose, grėsmės veikėjas prieigai naudojo pažeistą VPN įrenginį, pasinaudojo VEEAM pažeidžiamumu ir sukūrė naują paskyrą pavadinimu „taškas”. Tačiau šio incidento metu taip pat buvo sukurta „point2″ paskyra.”

Neseniai paskelbtoje ataskaitoje britų kibernetinio saugumo bendrovė „Agger Labs“ teigė, kad neseniai iškilusi „Frag“ išpirkos reikalaujančių programų gauja savo atakoms plačiai naudoja „Living Off The Land“ dvejetainius failus (LOLBins) – teisėtą programinę įrangą, jau prieinamą pažeistose sistemose, todėl gynėjams sunku aptikti savo veiklą.

Jie taip pat turi panašų planą kaip „Akira“ ir „Fog“ operatoriai, nes atakų metu jie greičiausiai nusitaikys į nepataisytas pažeidžiamumas ir klaidingas atsarginių kopijų kūrimo ir saugojimo sprendimų konfigūracijas.

2023 m. kovo mėn. „Veeam“ pataisė kitą didelio sunkumo VBR pažeidžiamumą (CVE-2023-27532), dėl kurio kenkėjiški veikėjai gali pažeisti atsarginę infrastruktūrą. Po kelių mėnesių CVE-2023-27532 išnaudojimas (naudojamas atakoms, susijusioms su finansiškai motyvuota FIN7 grėsmių grupe) buvo panaudotas Kubos išpirkos reikalaujančios programinės įrangos atakoms, nukreiptoms į JAV kritinės infrastruktūros organizacijas.

Veeam teigia, kad daugiau nei 550 000 klientų visame pasaulyje naudojasi jos produktais, įskaitant maždaug 74% visų įmonių, įtrauktų į 2 000 pasaulio įmonių sąrašą.