Neseniai atskleistas Microsoft SharePoint nuotolinio kodo vykdymo (RCE) pažeidžiamumas, pažymėtas kaip CVE-2024-38094, yra išnaudojamas norint gauti pradinę prieigą prie įmonės tinklų.

CVE-2024-38094 yra didelio sunkumo (CVSS v3.1 balas: 7,2) RCE trūkumas, turintis įtakos Microsoft SharePoint, plačiai naudojamai žiniatinklio platformai, veikiančiai kaip intranetas, dokumentų valdymo ir bendradarbiavimo įrankis, kuris gali sklandžiai integruoti su Microsoft 365. programėlės.

„Microsoft“ ištaisė pažeidžiamumą 2024 m. liepos 9 d., kaip liepos pataisų antradienio paketo dalį, pažymėdama problemą kaip „svarbią“.

Praėjusią savaitę CISA įtraukė CVE-2024-38094 į žinomų išnaudotų pažeidžiamumo katalogą, bet nepasidalijo, kaip klaida buvo išnaudota atakų metu.

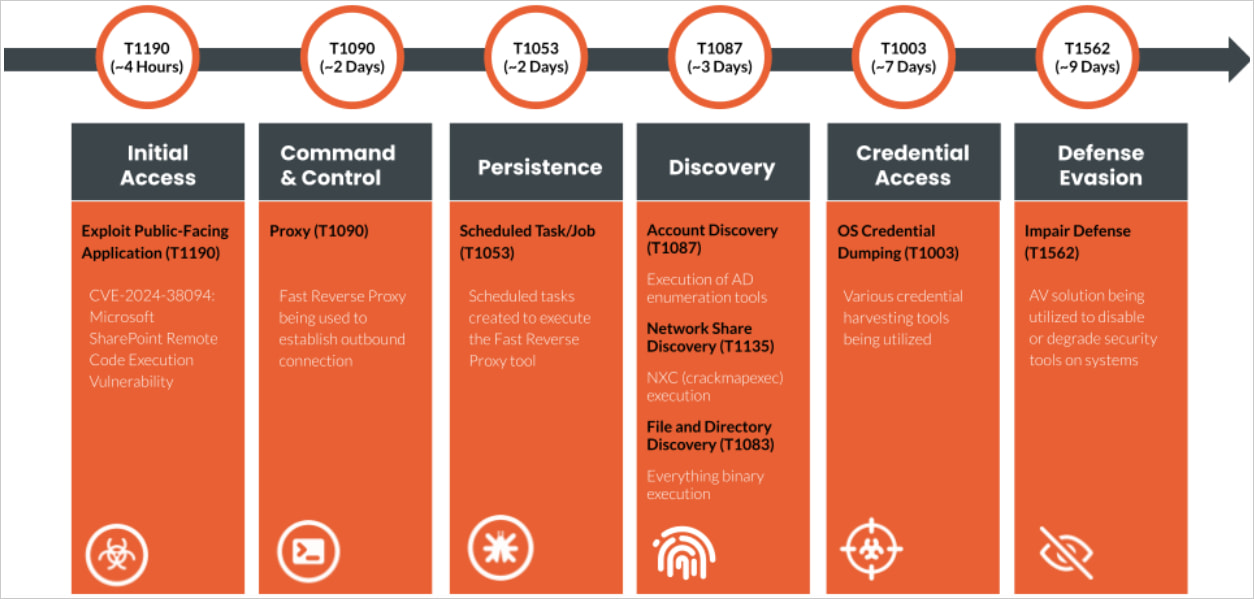

Nauja „Rapid7“ ataskaita šią savaitę atskleidžia, kaip užpuolikai išnaudoja „SharePoint“ trūkumą, ir teigiama, kad jis buvo panaudotas tinklo pažeidimui, kurį jie buvo atvežti ištirti.

„Mūsų tyrimas atskleidė užpuoliką, kuris be leidimo prisijungė prie serverio ir persikėlė į šoną tinkle, pakenkdamas visam domenui“, – rašoma susijusioje ataskaitoje.

„Užpuolikas liko nepastebėtas dvi savaites. Rapid7 nustatė, kad pradinis prieigos vektorius yra pažeidžiamumo, CVE 2024-38094, išnaudojimas vietiniame SharePoint serveryje.”

AV naudojimas siekiant sumažinti saugumą

Dabar „Rapid7“ praneša, kad užpuolikai naudojo CVE-2024-38094, kad gautų neteisėtą prieigą prie pažeidžiamo „SharePoint“ serverio ir įdiegtų žiniatinklio apvalkalą. Tyrimas parodė, kad serveris buvo išnaudotas naudojant viešai paskelbtą „SharePoint“ koncepcijos įrodymo išnaudojimą.

Pasinaudojęs pradine prieiga, užpuolikas sukompromitavo „Microsoft Exchange“ paslaugų paskyrą su domeno administratoriaus teisėmis ir gavo padidintą prieigą.

Tada užpuolikas įdiegė Horoung Antivirus, kuris sukėlė konfliktą, kuris išjungė saugumo apsaugą ir sutrikdė aptikimą, o tai leido įdiegti Impacket šoniniam judėjimui.

Tiksliau, užpuolikas naudojo paketinį scenarijų („hrword install.bat“), kad įdiegtų „Huorong Antivirus“ sistemoje, nustatytų pasirinktinę paslaugą („sysdiag“), paleistų tvarkyklę („sysdiag_win10.sys“) ir paleistų „HRSword“ .exe“, naudojant VBS scenarijų.

Dėl šios sąrankos kilo daug konfliktų dėl išteklių paskirstymo, įkeltų tvarkyklių ir aktyvių paslaugų, todėl teisėtos įmonės antivirusinės paslaugos sugenda ir tapo bejėgės.

Šaltinis: Rapid7

Kitame etape užpuolikas naudojo „Mimikatz“ kredencialams rinkti, FRP nuotolinei prieigai ir nustatė suplanuotas užduotis, kad išliktų.

Kad būtų išvengta aptikimo, jie išjungė „Windows Defender“, pakeitė įvykių žurnalus ir manipuliavo sistemos registravimu pažeistose sistemose.

Papildomi įrankiai, tokie kaip everything.exe, Certify.exe ir kerbrute, buvo naudojami tinklo nuskaitymui, ADFS sertifikatų generavimui ir žiauriai priverstiniam Active Directory bilietams.

Trečiųjų šalių atsarginės kopijos taip pat buvo skirtos sunaikinti, tačiau užpuolikams nepavyko jas sukompromituoti.

Nors bandymas ištrinti atsargines kopijas yra būdingas išpirkos reikalaujančių programų atakoms, kad būtų išvengta lengvo atkūrimo, Rapid7 nesilaikė duomenų šifravimo, todėl atakos tipas nežinomas.

Vykstant aktyviam išnaudojimui, sistemos administratoriai, nepritaikę SharePoint naujinimų nuo 2024 m. birželio mėn., turi tai padaryti kuo greičiau.