Paaiškėjo naujos informacijos apie sukčiavimo kampaniją, nukreiptą į „Chrome“ naršyklės plėtinių kūrėjus, dėl kurių buvo pasiekta mažiausiai trisdešimt penkių plėtinių, įskaitant kibernetinio saugumo įmonės „Cyberhaven“ kodo, įterpti duomenų vagystę.

Nors pradinėse ataskaitose daugiausia dėmesio buvo skiriama „Cyberhaven“ saugumui skirtam plėtiniui, vėlesni tyrimai atskleidė, kad tas pats kodas buvo įvestas į mažiausiai 35 plėtinius, kuriuos bendrai naudojo maždaug 2 600 000 žmonių.

Remiantis tikslinių kūrėjų ataskaitomis apie „LinkedIn“ ir „Google“ grupes, naujausia kampanija prasidėjo maždaug 2024 m. gruodžio 5 d. Tačiau ankstesni „BleepingComputer“ rasti valdymo ir valdymo padomeniai egzistavo dar 2024 m. kovo mėn.

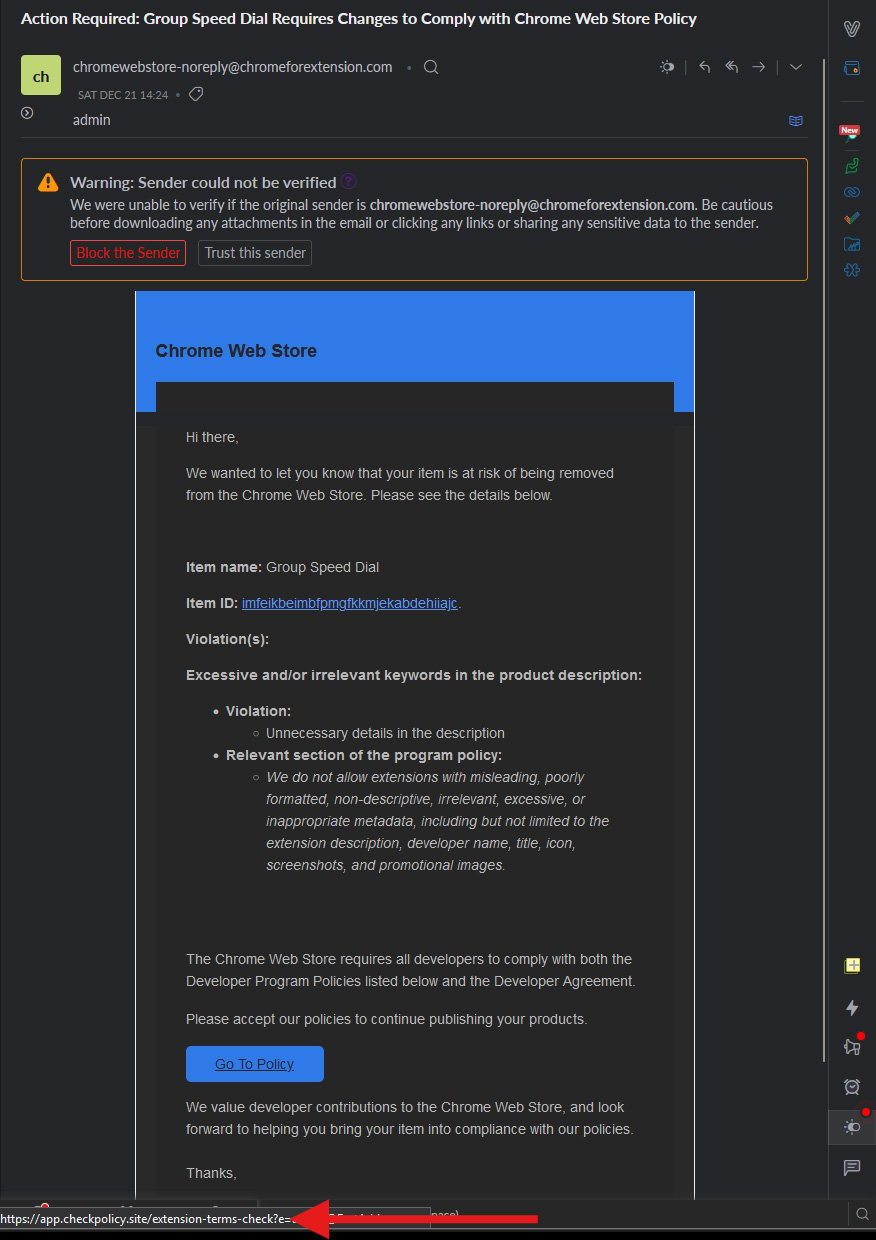

„Tiesiog norėjau įspėti žmones apie sudėtingesnį sukčiavimo el. laišką nei įprastai, kad gavome „Chrome“ plėtinio politikos pažeidimą: „Nereikalinga išsami informacija apraše“, – rašoma „Google“ grupės „Chromium“ plėtinių grupei skirtame įraše.

„Šiame el. laiške esanti nuoroda atrodo kaip internetinė parduotuvė, bet nukreipiama į sukčiavimo svetainę, kuri bandys perimti jūsų „Chrome“ plėtinio valdymą ir greičiausiai jį atnaujins su kenkėjiška programa.

Apgaulinga OAuth atakų grandinė

Ataka prasideda sukčiavimo el. laišku, siunčiamu „Chrome“ plėtinių kūrėjams tiesiogiai arba palaikymo el. paštu, susietu su jų domeno pavadinimu.

Iš „BleepingComputer“ matytų el. laiškų šioje kampanijoje buvo naudojami šie domenai sukčiavimo el. laiškams siųsti:

supportchromestore.com

forextensions.com

chromeforextension.com

Sukčiavimo el. laiške, kuris atrodo tarsi gautas iš „Google“, teigiama, kad plėtinys pažeidžia „Chrome“ internetinės parduotuvės politiką ir gali būti pašalintas.

„Neleidžiame plėtinių su klaidinančiais, prastai suformatuotais, neaprašomaisiais, nesusijusiais, pertekliniais arba netinkamais metaduomenimis, įskaitant plėtinio aprašą, kūrėjo pavadinimą, pavadinimą, piktogramą, ekrano kopijas ir reklaminius vaizdus, bet tuo neapsiribojant“, – rašoma sukčiavimo pranešime. paštu.

Tiksliau, plėtinio kūrėjas mano, kad jo programinės įrangos aprašyme yra klaidinančios informacijos, ir jis turi sutikti su „Chrome“ internetinės parduotuvės politika.

Šaltinis: Google Groups

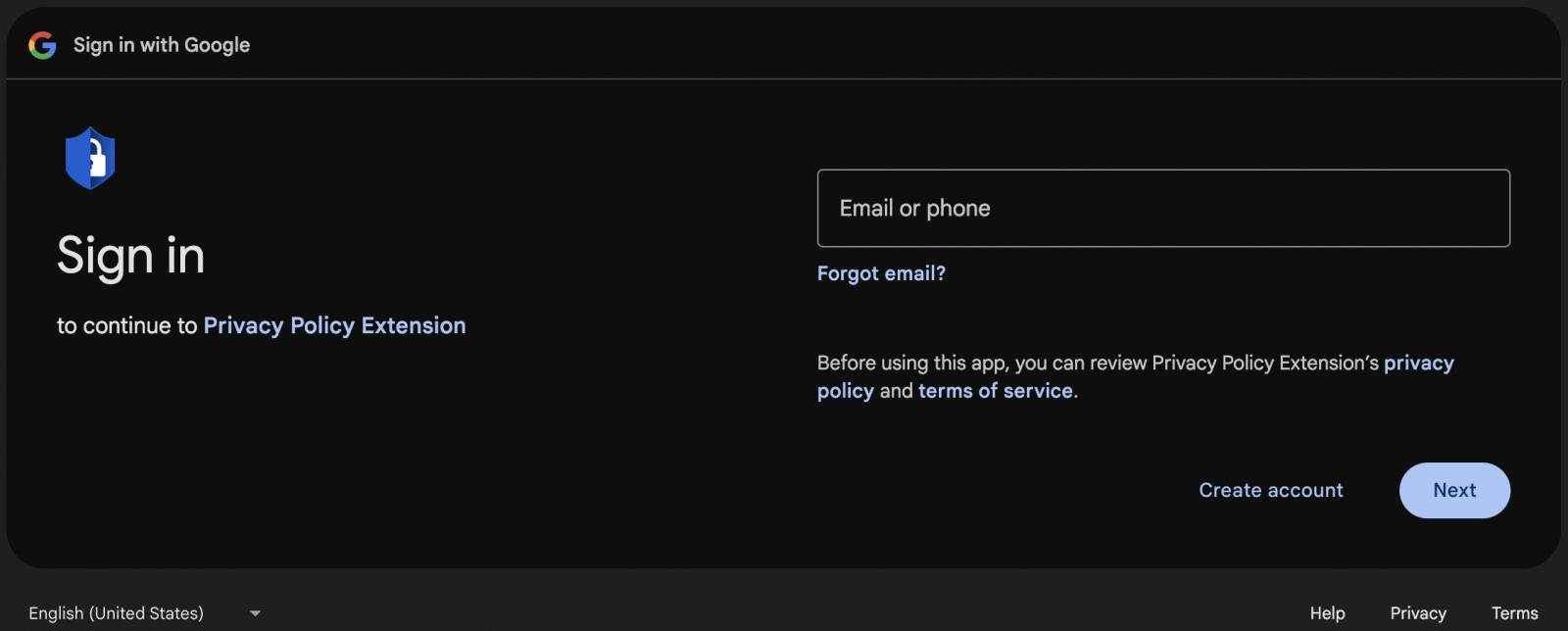

Jei kūrėjas spusteli įdėtą mygtuką „Eiti į politiką“, kad suprastų, kokias taisykles jis pažeidė, jis nukreipiamas į teisėtą „Google“ domeno prisijungimo puslapį, kuriame ieškoma kenkėjiškos „OAuth“ programos.

Puslapis yra standartinio „Google“ prieigos teisės srauto dalis, skirta saugiai suteikti leidimus trečiųjų šalių programoms pasiekti konkrečius „Google“ paskyros išteklius.

Šaltinis: Cyberhaven

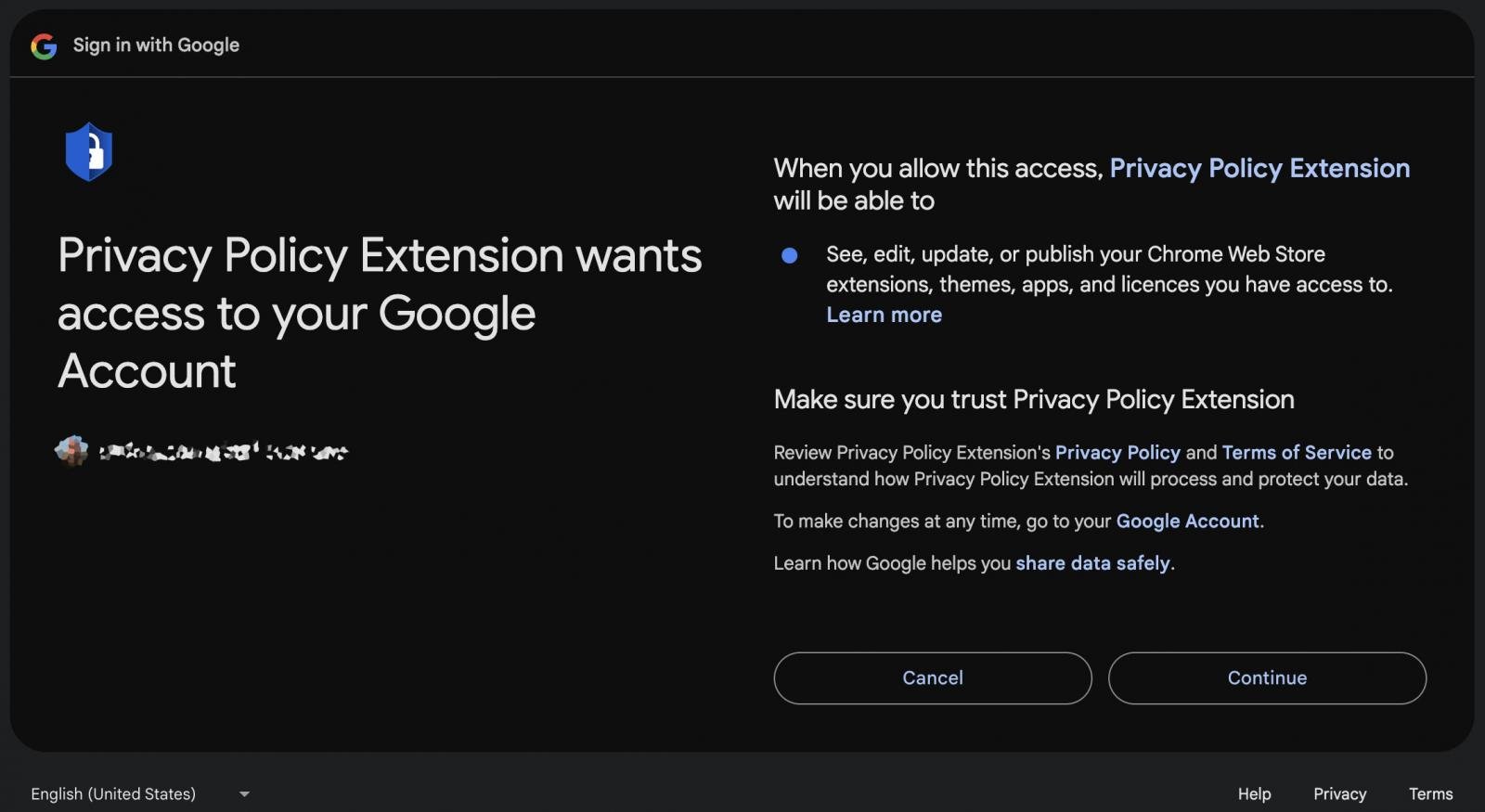

Toje platformoje užpuolikas priglobė kenkėjišką „OAuth“ programą, pavadintą „Privatumo politikos plėtinys“, kuri paprašė aukos suteikti leidimą tvarkyti „Chrome“ internetinės parduotuvės plėtinius per savo paskyrą.

„Kai leisite šią prieigą, privatumo politikos plėtinys galės: peržiūrėti, redaguoti, atnaujinti arba paskelbti jūsų „Chrome“ internetinės parduotuvės plėtinius, temas, programas ir licencijas, prie kurių turite prieigą“, – rašoma „OAuth“ prieigos teisės puslapyje.

Šaltinis: Cyberhaven

Kelių veiksnių autentifikavimas nepadėjo apsaugoti paskyros, nes tiesioginiai patvirtinimai OAuth prieigos teisės srautuose nereikalingi, o procesas daro prielaidą, kad naudotojas visiškai supranta suteikiamų leidimų apimtį.

„Darbuotojas laikėsi standartinės eigos ir netyčia patvirtino šią kenkėjišką trečiosios šalies programą“, – paaiškina Cyberhaven pomirtiniame rašte.

„Darbuotojas buvo įjungęs „Google Advanced Protection” ir turėjo MFA, apimančią jo paskyrą. Darbuotojas negavo MFA raginimo. Darbuotojo „Google” kredencialai nebuvo pažeisti.”

Kai grėsmės veikėjai gavo prieigą prie plėtinio kūrėjo paskyros, jie pakeitė plėtinį, įtraukdami du kenkėjiškus failus, būtent „worker.js“ ir „content.js“, kuriuose buvo kodas, skirtas pavogti duomenis iš „Facebook“ paskyrų.

Tada užgrobtas plėtinys buvo paskelbtas kaip „nauja“ versija „Chrome“ internetinėje parduotuvėje.

Nors Extension Total stebi trisdešimt penkis plėtinius, kuriuos paveikė ši sukčiavimo kampanija, atakos IOC rodo, kad buvo nukreipta į daug didesnį skaičių.

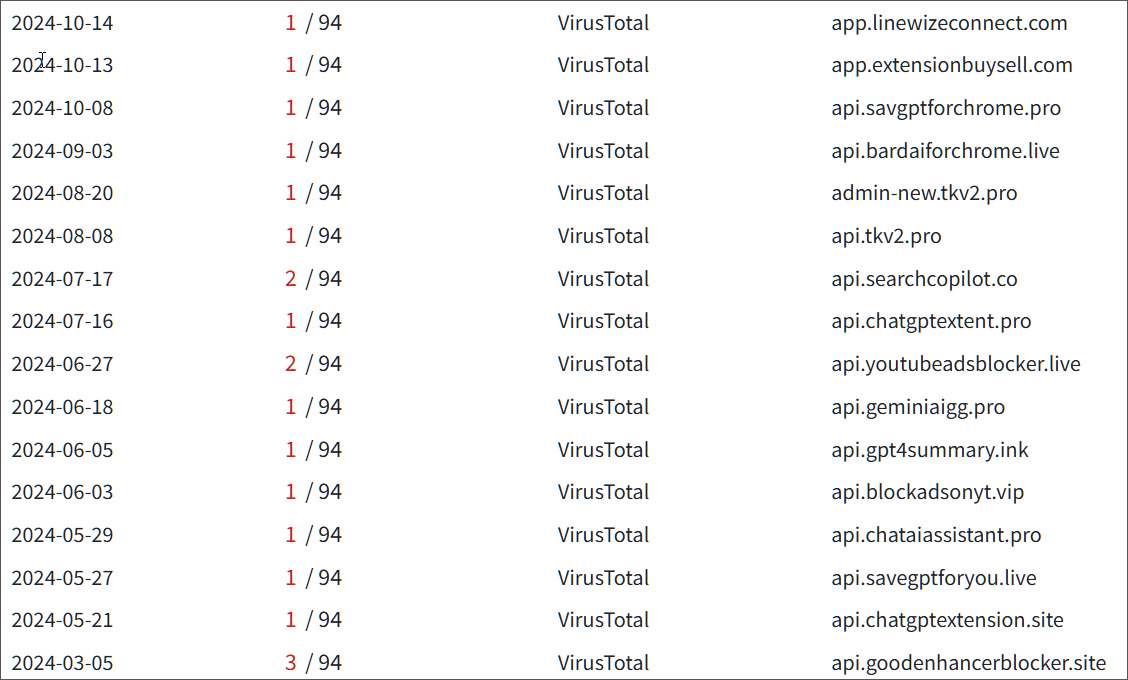

Anot „VirusTotal“, grėsmės veikėjai iš anksto užregistravo domenus tiksliniams plėtiniams, net jei jie nepakliūdavo į ataką.

Nors dauguma domenų buvo sukurti lapkritį ir gruodį, „BleepingComputer“ nustatė, kad grėsmės veikėjai išbandė šią ataką 2024 m. kovo mėn.

Šaltinis: BleepingComputer

Taikymas Facebook verslo paskyroms

Sukompromituotų mašinų analizė parodė, kad užpuolikai siekė užnuodytų plėtinių vartotojų „Facebook“ paskyras.

Tiksliau, duomenų vagystės kodu bandė paimti vartotojo Facebook ID, prieigos raktą, paskyros informaciją, skelbimo paskyros informaciją ir verslo paskyras.

Šaltinis: Cyberhaven

Be to, kenkėjiškas kodas pridėjo pelės paspaudimo įvykių klausytoją, skirtą specialiai aukos sąveikai Facebook.com, ieškant QR kodo vaizdų, susijusių su platformos dviejų veiksnių autentifikavimu arba CAPTCHA mechanizmais.

Taip buvo siekiama apeiti 2FA apsaugą „Facebook“ paskyroje ir leisti grėsmės veikėjams ją užgrobti.

Pavogta informacija būtų supakuota kartu su „Facebook“ slapukais, vartotojo agento eilute, „Facebook“ ID ir pelės paspaudimo įvykiais bei išfiltruota į užpuoliko komandų ir valdymo (C2) serverį.

Grėsmių veikėjai įvairiais atakų būdais taikėsi į „Facebook“ verslo paskyras, kad iš aukos kredito į savo sąskaitą sumokėtų tiesioginius mokėjimus, vykdytų dezinformacijos ar sukčiavimo kampanijas socialinės žiniasklaidos platformoje arba užsidirbtų pinigų parduodant ją kitiems.