„NoName“ išpirkos reikalaujančių programų gauja daugiau nei trejus metus bandė susikurti reputaciją, taikydama mažąsias ir vidutines įmones visame pasaulyje, naudodama savo šifruoklius, ir dabar galbūt dirba kaip „RansomHub“ filialas.

Gauja naudoja pasirinktinius įrankius, žinomus kaip „Spacecolon“ kenkėjiškų programų šeima, ir diegia juos gavusi prieigą prie tinklo žiaurios jėgos metodais, taip pat išnaudodama senesnius pažeidžiamumus, tokius kaip „EternalBlue“ (CVE-2017-0144) arba „ZeroLogon“ (CVE-2020-1472). .

Naujausiose atakose „NoName“ naudoja „ScRansom“ išpirkos programą, kuri pakeitė „Scarab“ šifruotoją. Be to, grėsmių veikėjas bandė išgarsėti eksperimentuodamas su nutekintu „LockBit 3.0“ išpirkos reikalaujančių programų kūrėju, sukurdamas panašią duomenų nutekėjimo svetainę ir naudodamas panašius išpirkos užrašus.

„ScRansom“ išpirkos reikalaujanti programa

Kibernetinio saugumo įmonė ESET seka „NoName“ gaują kaip „CosmicBeetle“ ir jos veiklą stebi nuo 2023 m., kai pasirodė „ScRansom“, „Delphi“ pagrindu sukurta kenkėjiška programa, šifruojanti failus.

Šiandienos ataskaitoje tyrėjai pažymi, kad nors ScRansom (kenkėjiškų programų Spacecolon šeimos dalis) nėra tokia sudėtinga kaip kitos išpirkos reikalaujančios programos grėsmės, tai yra grėsmė, kuri ir toliau vystosi.

Kenkėjiška programa palaiko dalinį šifravimą skirtingais greičio režimais, kad užpuolikai galėtų naudotis įvairiais būdais, taip pat yra „ERASE“ režimas, kuris pakeičia failo turinį pastovia verte, todėl jų negalima atkurti.

„ScRansom“ gali užšifruoti failus visuose diskuose, įskaitant fiksuotą, nuotolinę ir keičiamąją laikmeną, ir leidžia operatoriui nustatyti, kokiems failų plėtiniams taikyti pritaikytą tinkinamą sąrašą.

Prieš paleisdamas šifruotę, „ScRansom“ užmuša „Windows“ pagrindinio kompiuterio procesų ir paslaugų sąrašą, įskaitant „Windows Defender“, „Volume Shadow Copy“, SVCHost, RDPclip, LSASS ir procesus, susijusius su VMware įrankiais.

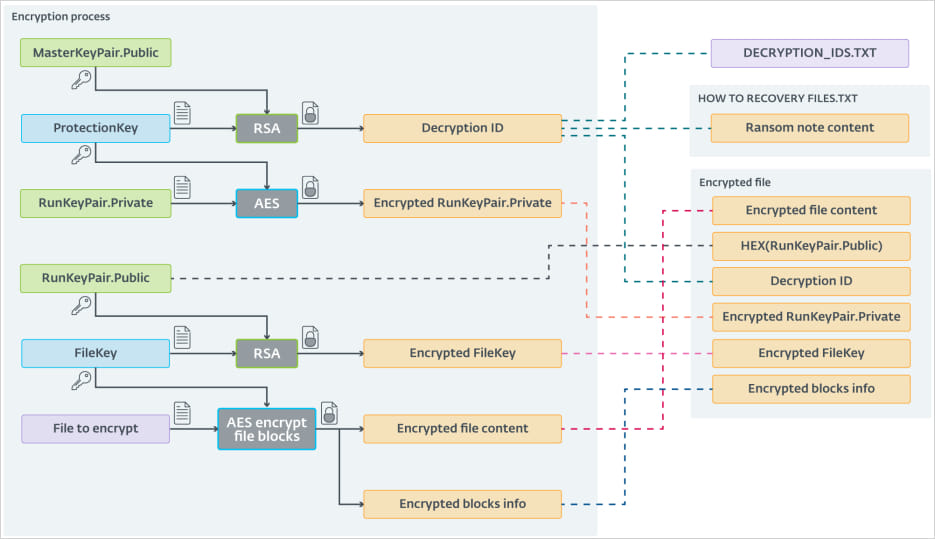

ESET pažymi, kad „ScRansom“ šifravimo schema yra gana sudėtinga, naudojant AES-CTR-128 ir RSA-1024 derinį bei papildomą AES raktą, sugeneruotą viešajam raktui apsaugoti.

Šaltinis: ESET

Tačiau kelių etapų procesas, apimantis kelis raktų mainus, kartais sukelia klaidų, dėl kurių failai gali nepavykti iššifruoti net ir naudojant tinkamus raktus.

Be to, jei išpirkos reikalaujanti programinė įranga bus vykdoma antrą kartą tame pačiame įrenginyje arba kelių skirtingų sistemų tinkle, bus sugeneruoti nauji unikalių raktų ir aukos ID rinkiniai, todėl iššifravimo procesas bus gana sudėtingas.

Vienas atvejis, kurį pabrėžia ESET, yra auka, kuri, sumokėjusi „ScRansom“, gavo 31 iššifravimo ID ir AES ProtectionKeys ir vis tiek negalėjo atkurti visų užšifruotų failų.

NoName naudojo brutalią jėgą, kad gautų prieigą prie tinklų, tačiau grėsmės veikėjas taip pat išnaudoja keletą pažeidžiamumų, kurie labiau tikėtina, kad yra mažo ir vidutinio dydžio įmonėse:

• CVE-2017-0144 (dar žinomas kaip EternalBlue),

• CVE-2023-27532 (Veam atsarginės kopijos ir replikacijos komponento pažeidžiamumas)

• CVE-2021-42278 ir CVE-2021-42287 (AD privilegijų padidinimo pažeidžiamumas) per noPac

• CVE-2022-42475 (FortiOS SSL-VPN pažeidžiamumas)

• CVE-2020-1472 (dar žinomas kaip „Zerologon“)

Neseniai paskelbtoje Turkijos kibernetinio saugumo įmonės Pure7 ataskaitoje taip pat minima, kad CVE-2017-0290 taip pat buvo išnaudotas NoName atakose per paketinį failą (DEF1.bat), kuris atlieka pakeitimus Windows registre, kad išjungtų Windows Defender funkcijas, paslaugas, arba užduotis.

„NoName“ diegia „RansomHub“ įrankius

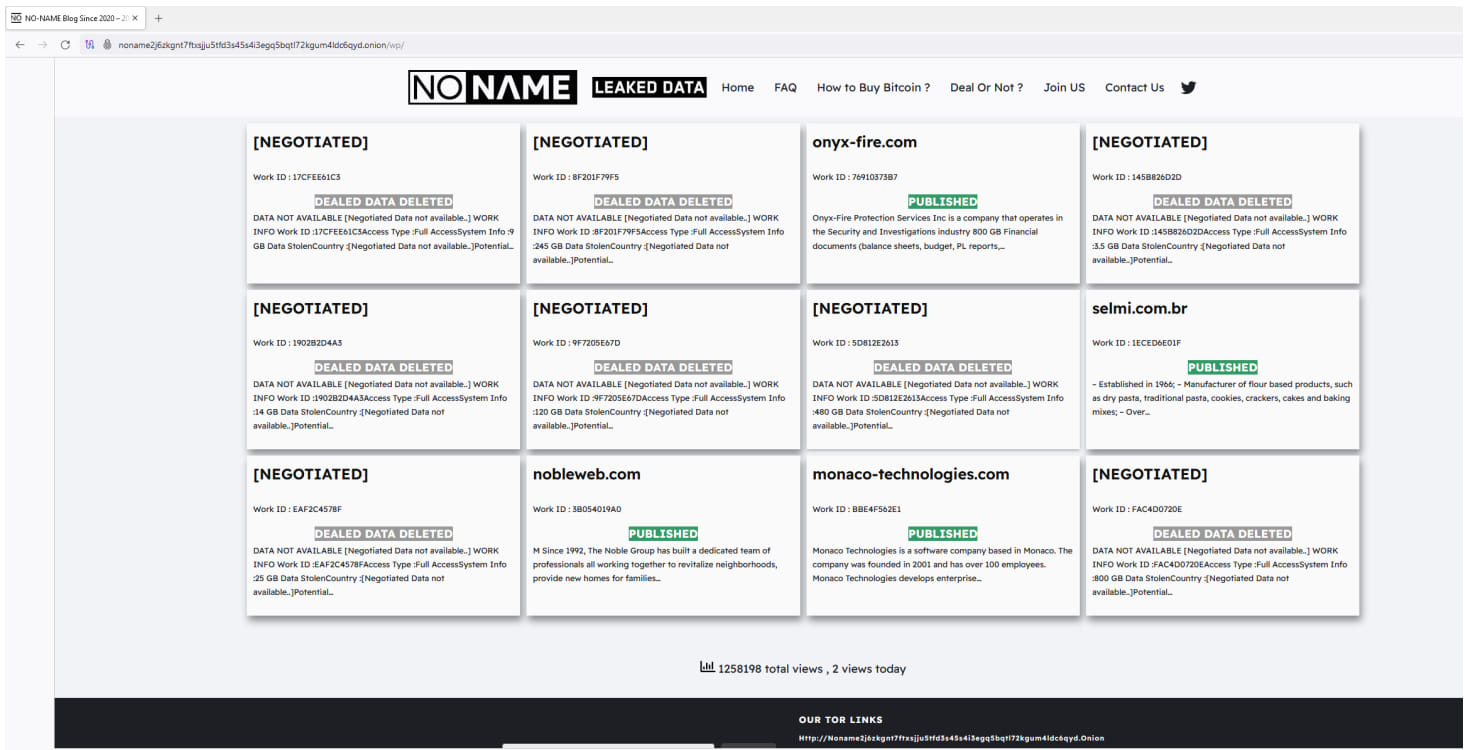

Prieš „NoName“ pakėlimą į „RansomHub“ filialo statusą, buvo atlikti keli žingsniai, rodantys gaujos atsidavimą išpirkos programų verslui. Kadangi ScRansom nebuvo žinomas vardas scenoje, gauja nusprendė imtis kitokio požiūrio, kad padidintų savo matomumą.

2023 m. rugsėjį „CosmicBeetle“ tamsiajame žiniatinklyje sukūrė turto prievartavimo svetainę, pavadintą „NONAME“, kuri buvo modifikuota LockBit duomenų nutekėjimo svetainės (DLS) kopija, kurioje buvo aukos, kurias iš tikrųjų pakenkė LockBit, o ne „ScRansom“, tyrėjai atrado patikrinę kelios DLS sekimo paslaugos.

Šaltinis: ESET

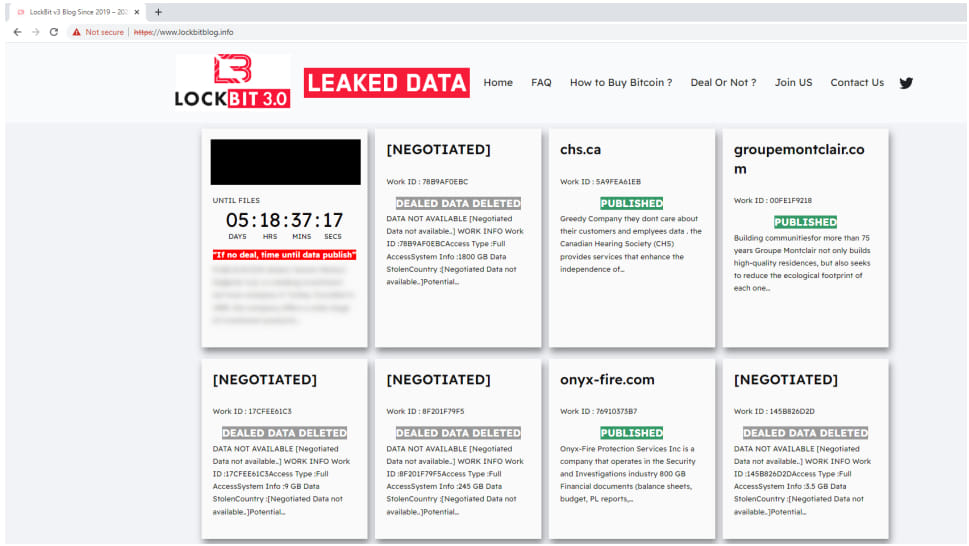

2023 m. lapkričio mėn. grėsmių veikėjas sustiprino apsimetinėjimo pastangas – užregistravo domeno „lockbitblog(.)info“ ir pažymėjo DLS „LockBit“ tema ir logotipu.

Šaltinis: ESET

Tyrėjai taip pat aptiko keletą pastarųjų atakų, kai buvo panaudotas LockBit pavyzdys, tačiau išpirkos raštelyje buvo aukos ID, kurį jie jau susiejo su CosmicBeetle. Be to, incidento įrankių rinkinys sutapo su kenkėjiška programa, priskirta CosmicBeetle / NoName grėsmės veikėjui.

Tirdami išpirkos reikalaujančios programos incidentą, prasidėjusį birželio pradžioje dėl nesėkmingo „ScRansom“ diegimo, ESET tyrėjai nustatė, kad grėsmės veikėjas tame pačiame kompiuteryje mažiau nei po savaitės įvykdė „RansomHub“ EDR žudiką – įrankį, leidžiantį išplėsti privilegijas ir išjungti saugos agentus. teisėta, pažeidžiama tvarkyklė tiksliniuose įrenginiuose.

Po dviejų dienų, birželio 10 d., įsilaužėliai įvykdė RansomHub išpirkos reikalaujančią programinę įrangą pažeistame kompiuteryje.

Tyrėjai atkreipia dėmesį į EDR žudiko išgavimo metodą, kuris buvo būdingas „CosmicBeetle“, o ne „RansomHub“ filialui.

Kadangi nėra viešo RansomHub kodo ar jo kūrėjo nutekėjimo, ESET tyrėjai „vidutiniškai tiki, kad CosmicBeetle užsiregistravo kaip naujas RansomHub filialas“.

Nors ryšys su RanssomHub nėra tikras, ESET teigia, kad ScRansom šifruoklis yra aktyviai kuriamas. Kartu su perėjimu iš ScRansom į LockBit tai rodo, kad CosmicBeetle nerodo jokių pasidavimo ženklų.