Grėsmės veikėjai aktyviai naudojasi „SolarWinds Serv-U“ kelio perėjimo pažeidžiamumu, pasinaudodami viešai prieinamais koncepcijos įrodymo (PoC) išnaudojimais.

Nors atakos neatrodo itin sudėtingos, pastebėta veikla pabrėžia nepataisytų galinių taškų keliamą riziką, pabrėždama, kad administratoriai turi skubiai pritaikyti saugos naujinimus.

CVE-2024-28995 trūkumas

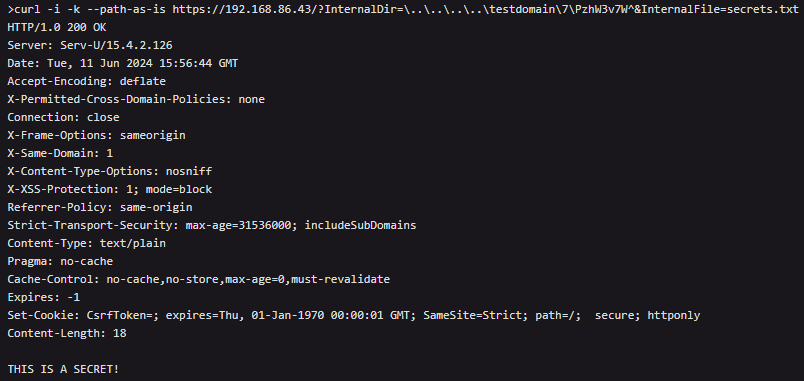

Pažeidžiamumas CVE-2024-28995 yra didelio sunkumo katalogų perėjimo klaida, leidžianti neautentifikuotiems užpuolikams nuskaityti savavališkus failus iš failų sistemos, sukurdami konkrečias HTTP GET užklausas.

Pažeidžiamumas atsiranda dėl nepakankamo kelio perėjimo sekų patvirtinimo, leidžiančio užpuolikams apeiti saugos patikras ir pasiekti neskelbtinus failus.

Trūkumas turi įtakos šiems „SolarWinds“ produktams:

- Serv-U FTP serveris 15.4

- Serv-U Gateway 15.4

- Serv-U MFT serveris 15.4

- Serv-U failų serveris 15.4.2.126 ir senesnės versijos

Senesnės versijos (15.3.2 ir senesnės) taip pat turi įtakos, tačiau jų galiojimo laikas baigsis 2025 m. vasario mėn. ir jau nepalaikomos.

Išnaudojus trūkumą, neskelbtini duomenys gali būti atskleisti dėl neteisėtos prieigos prie failų, o tai gali sukelti ilgalaikį kompromisą.

2024 m. birželio 5 d. „SolarWinds“ išleido 15.4.2 karštąją pataisą 2, 15.4.2.157 versiją, siekdama pašalinti šią spragą įdiegdama patobulintus patvirtinimo mechanizmus.

Galimi viešieji išnaudojimai

Savaitgalį „Rapid7“ analitikai paskelbė techninį aprašymą, kuriame pateikiami išsamūs žingsniai, kaip išnaudoti „SolarWinds Serv-U“ katalogų perėjimo pažeidžiamumą, kad būtų galima nuskaityti savavališkus failus iš paveiktos sistemos.

Po dienos nepriklausomas Indijos tyrėjas išleido „PoC“ išnaudojimą ir masinį CVE-2024-28995 skaitytuvą „GitHub“.

Pirmadienį „Rapid7“ perspėjo apie tai, kaip nereikšminga išnaudoti šį trūkumą, apskaičiavo, kad internete veikiamų ir galimai pažeidžiamų atvejų skaičius yra nuo 5 500 iki 9 500.

Šaltinis: Rapid7

„GreyNoise“ sukūrė medaus puodą, kuris imituoja pažeidžiamą „Serv-U“ sistemą, kad galėtų stebėti ir analizuoti CVE-2024-28995 išnaudojimo bandymus.

Analitikai stebėjo įvairias atakų strategijas, įskaitant praktinius klaviatūros veiksmus, rodančius rankinius bandymus išnaudoti pažeidžiamumą, taip pat automatizuotus bandymus.

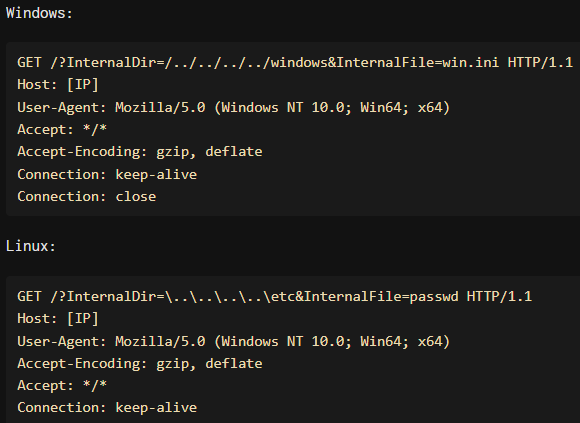

Užpuolikai naudoja konkrečios platformos kelių perėjimo sekas, aplenkdami saugumo patikras naudodami neteisingus pasviruosius brūkšnius, kuriuos vėliau „Serv-U“ sistema ištaiso, leisdama neteisėtai prieiti prie failų.

Įprasti naudingi kroviniai sistemoje „Windows“ yra „GET /?InternalDir=/../../../../windows&InternalFile=win.ini“, o „Linux“ – „GET /?InternalDir=\..\..\..\“. ..\etc&InternalFile=passwd.'

Šaltinis: GreyNoise

Dažniausiai „Greynoise“ matomi failai yra šie:

- \etc/passwd (yra vartotojo abonemento duomenys sistemoje „Linux“)

- /ProgramData/RhinoSoft/Serv-U/Serv-U-StartupLog.txt (yra Serv-U FTP serverio paleidimo žurnalų informacija)

- /langai/laimėti.ini (iniciacijos failas su „Windows“ konfigūracijos nustatymais)

Užpuolikai taikosi į tuos failus, kad padidintų savo privilegijas arba ištirtų antrines galimybes pažeistame tinkle.

„GreyNoise“ praneša apie atvejus, kai atrodo, kad užpuolikai kopijuoja ir įklijuoja išnaudojimus be testavimo, todėl bandymai nepavyko.

Kituose išnaudojimo bandymuose iš Kinijos užpuolikai demonstruoja atkaklumą, gebėjimą prisitaikyti ir geresnį supratimą.

„GreyNoise“ teigia, kad keturias valandas eksperimentavo su įvairiomis naudingosiomis apkrovomis ir formatais ir pakoregavo savo požiūrį pagal serverio atsakymus.

Vykstant patvirtintoms atakoms, sistemos administratoriai turi kuo greičiau pritaikyti galimus pataisymus.