„Ransomware“ aktoriai, nukreipti į „Esxi Bare Metal“ hipervizorius, pasinaudoja SSH tuneliais, kad išliks sistema, kol lieka nepastebimi.

„VMware ESXi“ prietaisai vaidina svarbų vaidmenį virtualizuotoje aplinkoje, nes jie gali veikti viename fiziniame serveryje daugybėje virtualių organizacijos mašinų.

Jie iš esmės yra neabejotini ir buvo taikinys įsilaužėliams, norintiems pasiekti įmonių tinklus, kur jie gali pavogti duomenis ir užšifruoti failus, taip sugadindami visą verslą, padarydami visas virtualias mašinas neprieinamas.

Kibernetinio saugumo įmonė „Signia“ praneša, kad daugeliu atvejų kompromisas pasiekiamas išnaudojant žinomus trūkumus arba naudojant pažeistus administratoriaus įgaliojimus.

Sshing į hipervizorių

„Esxi“ turi įmontuotą SSH paslaugą, leidžiančią administratoriams nuotoliniu būdu valdyti hipervizorių per apvalkalą.

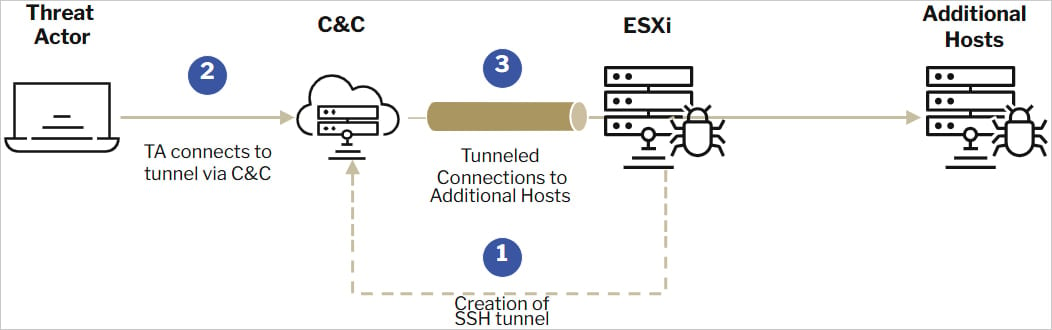

„Signia“ sako, kad „Ransomware“ veikėjai piktnaudžiauja šia funkcija, kad nustatytų atkaklumą, judėtų šonu ir diegtų „Ransomware“ naudingus krovinius. Kadangi daugelis organizacijų aktyviai nežiūri ESXI SSH veiklos, užpuolikai gali ją naudoti slaptai.

„Kai tik (įsilaužėliai yra) įrenginyje, tuneliavimo nustatymas yra paprasta užduotis, naudojant natūralią SSH funkciją arba įdiegus kitus įprastus įrankius su panašiomis galimybėmis“, – aiškina Signia.

„Pavyzdžiui, naudojant SSH dvejetainį, nuotolinį prievadą, nukreiptą į C2 serverį

„Kadangi„ Esxi “prietaisai yra atsparūs ir netikėtai retai išjungiami, šis tunelis yra pusiau perskirtinis užpakalinis duris tinkle“.

Šaltinis: Signija

Medžiagos spragos

„Signia“ taip pat pabrėžia „ESXi“ žurnalų stebėjimo iššūkius, kurie lemia didelius matomumo spragas, kurias „Ransomware“ veikėjai žino, kaip pasinaudoti.

Skirtingai nuo daugumos sistemų, kuriose žurnalai yra konsoliduojami viename „Syslog“ faile, „ESXi“ platina žurnalus keliuose specialiuose žurnalo failuose, todėl norint surasti įrodymus reikia sujungti informaciją iš kelių šaltinių.

Apsaugos įmonė siūlo, kad sistemos administratoriai pažvelgtų į šiuos keturis žurnalo failus, kad aptiktų SSH tunelinį ir išpirkos programos veiklą:

- /var/log/shell.log → „Tracks“ komandos vykdymas „Esxi Shell“

- /var/log/hostd.log → Žurnalų administracinė veikla ir vartotojo autentifikavimas

- /var/log/auth.log → Fiksuoja prisijungimo bandymus ir autentifikavimo įvykius

- /var/log/vobd.log → saugo sistemos ir saugos įvykių žurnalus

„HostD.log“ ir „Vodb.log“ greičiausiai taip pat turi ugniasienės taisyklių modifikavimo pėdsakų, kurie yra būtini norint leisti nuolatinę SSH prieigą.

Reikėtų pažymėti, kad „Ransomware“ veikėjai dažnai išvalo žurnalus, norėdami ištrinti SSH prieigos įrodymus, modifikuoti laiko žymes ar sutrumpinti žurnalus, kad supainiotų tyrėjus, todėl įrodymų ieškojimas ne visada yra paprastas.

Galų gale rekomenduojama, kad organizacijos centralizuotų ESXI žurnalus per „Syslog“ persiuntimą ir integruotų žurnalus į saugos informacijos ir įvykių valdymo (SIEM) sistemą, kad būtų galima aptikti anomalijas.